WPSEKU - Pengimbas Kerentanan untuk Mencari Masalah Keselamatan di WordPress

- 4578

- 537

- Dana Hammes

WordPress adalah Sistem Pengurusan Kandungan Kandungan (CMS) percuma dan terbuka, yang digunakan oleh berjuta-juta di seluruh dunia untuk menjalankan blog dan laman web berfungsi sepenuhnya. Kerana ia adalah CMS yang paling banyak digunakan di luar sana, terdapat begitu banyak isu/kelemahan keselamatan WordPress yang berpotensi untuk menjadi perhatian.

Walau bagaimanapun, isu -isu keselamatan ini dapat ditangani, jika kita mengikuti amalan terbaik keselamatan WordPress yang biasa. Dalam artikel ini, kami akan menunjukkan kepada anda cara menggunakan Wpseku, Pengimbas Kerentanan WordPress di Linux, yang boleh digunakan untuk mencari lubang keselamatan dalam pemasangan WordPress anda dan menghalang ancaman potensial.

Wpseku adalah pengimbas kelemahan WordPress yang mudah ditulis menggunakan Python, ia boleh digunakan untuk mengimbas pemasangan WordPress tempatan dan jauh untuk mencari masalah keselamatan.

Cara Memasang WPSEKU - Pengimbas Kerentanan WordPress di Linux

Untuk memasang Wpseku Di Linux, anda perlu mengklon versi terkini Wpseku dari repositori githubnya seperti yang ditunjukkan.

$ cd ~ $ git clone https: // github.com/m4ll0k/wpseku

Sebaik sahaja anda memperolehnya, masuk ke Wpseku direktori dan jalankan seperti berikut.

$ cd wpseku

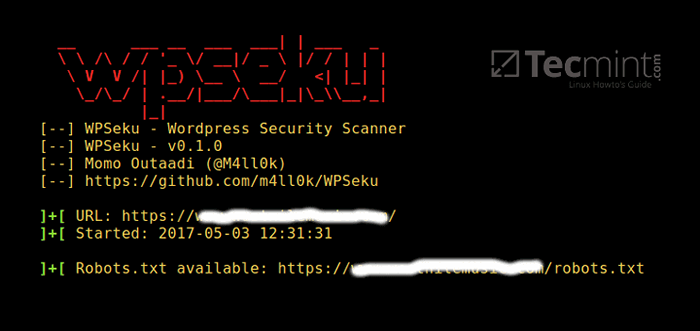

Sekarang jalankan Wpseku menggunakan -u pilihan untuk menentukan url pemasangan WordPress anda seperti ini.

$ ./wpseku.py -u http: // yourdomain.com

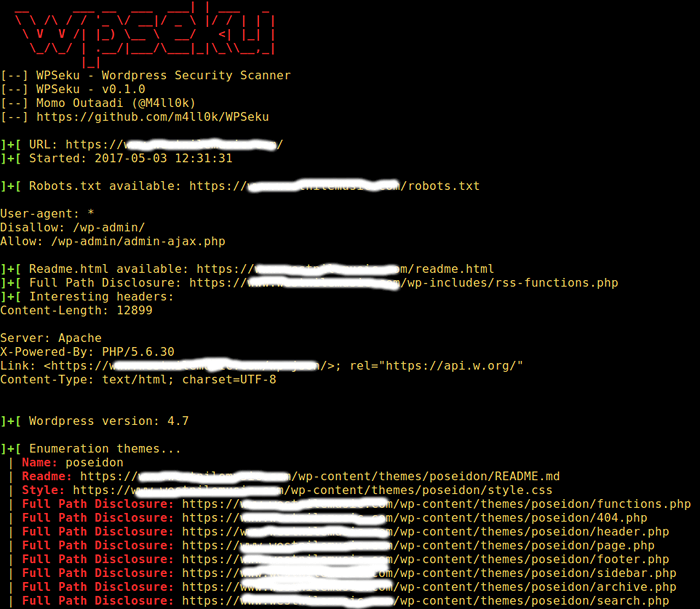

Pengimbas Kerentanan WordPress

Pengimbas Kerentanan WordPress Perintah di bawah ini akan mencari skrip silang tapak, kemasukan fail tempatan, dan kelemahan suntikan SQL dalam plugin WordPress anda menggunakan -p pilihan, anda perlu menentukan lokasi plugin dalam URL:

$ ./wpseku.py -u http: // yourdomain.com/wp-content/plugins/wp/wp.php?id = -p [x, l, s]

Perintah berikut akan melaksanakan log masuk kata laluan dan log masuk kata laluan kekejaman melalui XML-RPC menggunakan pilihan -b. Juga, anda boleh menetapkan nama pengguna dan senarai kata menggunakan --pengguna dan --senarai perkataan Pilihan masing -masing seperti yang ditunjukkan di bawah.

$ ./wpseku.py -u http: // yourdomian.com -Nama Pengguna -WordList WordList.txt -b [l, x]

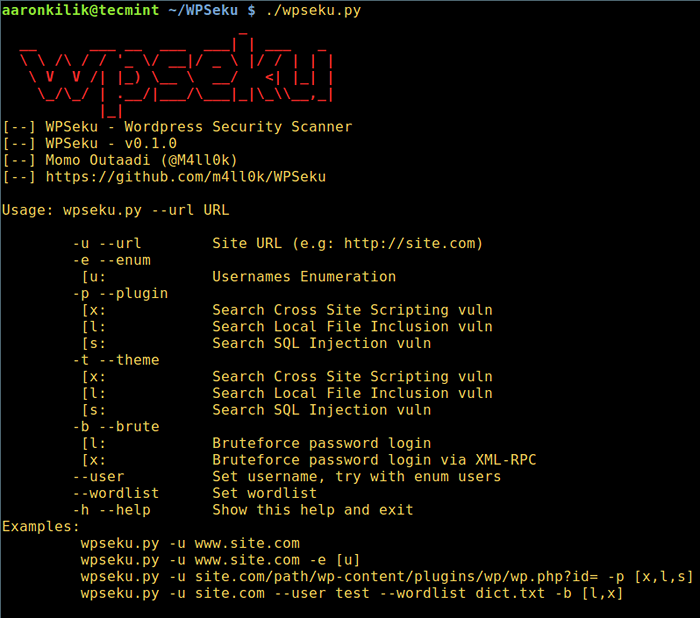

Untuk melihat semua pilihan penggunaan WPSEKU, taipkan.

$ ./wpseku.PY -HELP

WPSEKU WordPress Vulnerability Scanner Bantuan

WPSEKU WordPress Vulnerability Scanner Bantuan WPSEKU GITHUB Repository: https: // github.com/m4ll0k/wpseku

Itu sahaja! Dalam artikel ini, kami menunjukkan kepada anda bagaimana untuk mendapatkan dan menggunakan WPSEKU untuk pengimbasan kelemahan WordPress di Linux. WordPress selamat tetapi hanya jika kita mengikuti amalan terbaik keselamatan WordPress. Adakah anda mempunyai pemikiran untuk dikongsi? Jika ya, kemudian gunakan bahagian komen di bawah.

- « Cara kata laluan melindungi fail vim di linux

- Cara memasang dan menjalankan pemain media vlc sebagai root di linux »