Menyediakan pelayan NFS dengan Pengesahan Berbasis Kerberos untuk Pelanggan Linux - Bahagian 7

- 2520

- 602

- Clarence Powlowski

Dalam artikel terakhir siri ini, kami mengkaji bagaimana untuk menubuhkan bahagian samba melalui rangkaian yang mungkin terdiri daripada pelbagai jenis sistem operasi. Sekarang, jika anda perlu menyediakan perkongsian fail untuk sekumpulan pelanggan seperti Unix, anda akan memikirkan secara automatik Sistem fail rangkaian, atau NFS untuk pendek.

Siri RHCE: Menyediakan Pelayan NFS dengan Pengesahan Kerberos - Bahagian 7

Siri RHCE: Menyediakan Pelayan NFS dengan Pengesahan Kerberos - Bahagian 7 Dalam artikel ini, kami akan membimbing anda melalui proses menggunakan Berasaskan Kerberos pengesahan untuk NFS saham. Diandaikan bahawa anda sudah menyediakan pelayan NFS dan pelanggan. Jika tidak, sila rujuk pemasangan dan konfigurasikan pelayan NFS - yang akan menyenaraikan pakej yang diperlukan yang perlu dipasang dan terangkan bagaimana untuk melakukan konfigurasi awal pada pelayan sebelum meneruskan.

Di samping.

Contoh berikut menganggap bahawa anda NFS SHARE terletak di /NFS dalam Box2:

# semenage fcontext -a -t public_content_rw_t "/nfs (/.*)?"RESTORECON -R /NFS # SetSebool -P NFS_EXPORT_ALL_RW ON # setSebool -P NFS_EXPORT_ALL_RO ON

(Dimanakah -P Bendera menunjukkan kegigihan merentasi reboot).

Akhirnya, jangan lupa:

Buat Kumpulan NFS dan Konfigurasikan Direktori Saham NFS

1. Buat kumpulan yang dipanggil NFS dan tambah nfsnobody pengguna untuk itu, kemudian ubah keizinan /NFS direktori ke 0770 dan pemilik kumpulannya untuk NFS. Oleh itu, nfsnobody (yang dipetakan ke permintaan pelanggan) akan mempunyai kebenaran menulis pada bahagian) dan anda tidak perlu menggunakan no_root_squash di dalam /etc/eksport fail.

# GroupAdd NFS # usermod -A -G NFS NFSNOBODY # CHMOD 0770 /NFS # CHGRP NFS /NFS

2. Ubah suai fail eksport (/etc/eksport) seperti berikut untuk hanya membenarkan akses dari kotak1 menggunakan Kerberos keselamatan (Sec = KRB5).

Catatan: nilai itu anongid telah ditetapkan ke Gid daripada NFS kumpulan yang kami buat sebelum ini:

Eksport - Tambah bahagian NFS/NFS Box1 (RW, Sec = KRB5, AnongID = 1004)

3. Eksport semula (-r) semua (-a) Saham NFS. Menambahkan kelebihan kepada output (-v) adalah idea yang baik kerana ia akan memberikan maklumat yang berguna untuk menyelesaikan masalah pelayan jika ada yang salah:

# Exportfs -arv

4. Mulakan semula dan aktifkan pelayan NFS dan perkhidmatan yang berkaitan. Perhatikan bahawa anda tidak perlu mengaktifkan NFS-Lock dan NFS-IDMAPD Kerana mereka akan dimulakan secara automatik oleh perkhidmatan lain di boot:

# Systemctl Restart RPCBind NFS-Server NFS-Lock NFS-IDMAP # SystemCtl Dayakan RPCBind NFS-Server

Persekitaran ujian dan prasyarat lain

Dalam panduan ini, kami akan menggunakan persekitaran ujian berikut:

- Mesin Pelanggan [Box1: 192.168.0.18]

- Pelayan NFS / Kerberos [Box2: 192.168.0.20] (juga dikenali sebagai Pusat pengedaran utama, atau KDC untuk pendek).

Catatan: itu Kerberos perkhidmatan sangat penting untuk skim pengesahan.

Seperti yang anda lihat, NFS pelayan dan KDC dihoskan dalam mesin yang sama untuk kesederhanaan, walaupun anda boleh menetapkannya dalam mesin berasingan jika anda mempunyai lebih banyak. Kedua -dua mesin adalah ahli mydomain.com domain.

Terakhir tetapi tidak kurang, Kerberos Memerlukan sekurang -kurangnya skema asas resolusi nama dan perkhidmatan protokol masa rangkaian untuk hadir di kedua -dua klien dan pelayan kerana keselamatan pengesahan Kerberos sebahagiannya berdasarkan timestamps tiket.

Untuk menyediakan resolusi nama, kami akan menggunakan /etc/hos fail dalam kedua -dua pelanggan dan pelayan:

Fail Hos - Tambah DNS untuk Domain192.168.0.18 kotak1.mydomain.com box1 192.168.0.20 Box2.mydomain.com box2

Dalam RHEL 7, kronis adalah perisian lalai yang digunakan untuk NTP Penyegerakan:

# yum Pasang Chrony # Systemctl Mula Chonyd # Systemctl Dayakan Chonyd

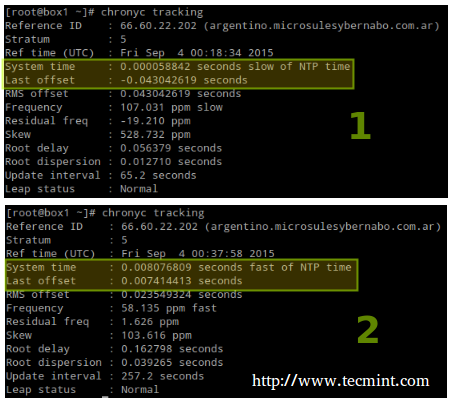

Memastikan kronis sebenarnya menyegerakkan masa sistem anda dengan pelayan masa yang anda mungkin ingin mengeluarkan arahan berikut dua atau tiga kali dan pastikan pengimbang semakin dekat dengan sifar:

# Penjejakan Chronesc

Menyegerakkan masa pelayan dengan kroni

Menyegerakkan masa pelayan dengan kroni Memasang dan Mengkonfigurasi Kerberos

Untuk menubuhkan KDC, Pasang pakej berikut pada kedua -duanya pelayan dan pelanggan (Omit pakej pelayan di klien):

# yum kemas kini && yum pasang krb5-server krb5-workstation PAM_krb5

Sebaik sahaja dipasang, edit fail konfigurasi (/etc/krb5.Conf dan /Var/Kerberos/KRB5KDC/KADM5.ACL) dan ganti semua contoh Contoh.com (huruf kecil dan huruf besar) dengan mydomain.com seperti berikut.

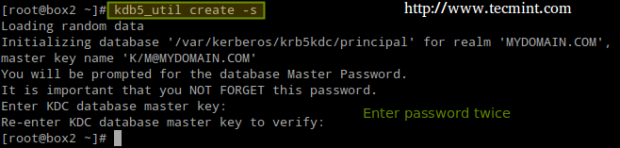

Sekarang buat Kerberos pangkalan data (sila ambil perhatian bahawa ini mungkin mengambil sedikit masa kerana memerlukan tahap entropi dalam sistem anda. Untuk mempercepatkan perkara, saya membuka terminal lain dan berlari ping -f localhost selama 30-45 saat):

# kdb5_util create -s

Buat pangkalan data Kerberos

Buat pangkalan data Kerberos Seterusnya, aktifkan Kerberos melalui Firewall dan mula / aktifkan perkhidmatan yang berkaitan.

Penting: NFS-Secure mesti dimulakan dan didayakan pada pelanggan juga:

# firewall-cmd --permanent --add-service = kerberos # systemctl start krb5kdc kadmin nfs-secure # systemctl enable krb5kdc kadmin nfs-secure

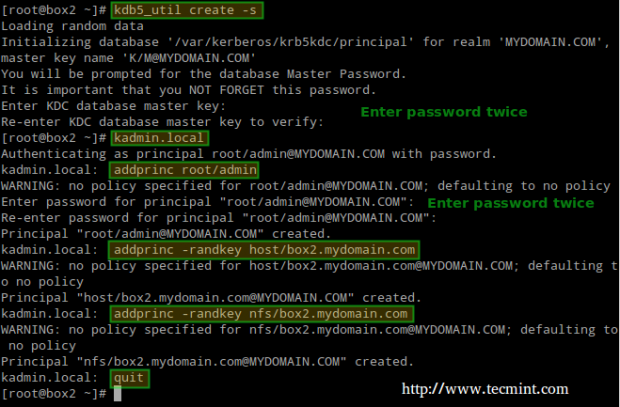

Seterusnya, menggunakan Kadmin.tempatan Alat, buat prinsipal admin untuk root:

# Kadmin.tempatan # addPrinc root/admin

Dan tambah Kerberos pelayan ke pangkalan data:

# addPrinc -Randkey host/box2.mydomain.com

Sama dengan NFS perkhidmatan untuk kedua -dua pelanggan (kotak1) dan pelayan (Box2). Sila ambil perhatian bahawa dalam tangkapan skrin di bawah saya terlupa untuk melakukannya kotak1 sebelum berhenti:

# addPrinc -Randkey NFS/box2.mydomain.com # addPrinc -Randkey NFS/box1.mydomain.com

Dan keluar dengan menaip berhenti dan menekan Enter:

Tambahkan Kerberos ke pelayan NFS

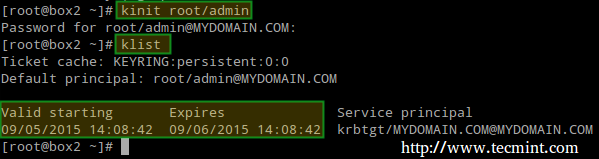

Tambahkan Kerberos ke pelayan NFS Kemudian dapatkan dan Cache Kerberos Tiket Pemberian Tiket untuk Root/Admin:

# kinit root/admin # klist

Cache Kerberos

Cache Kerberos Langkah terakhir sebelum menggunakan Kerberos menyimpan ke dalam keytab Fail (di pelayan) Pengetua yang diberi kuasa untuk menggunakan pengesahan Kerberos:

# Kadmin.Tempatan # KTADD Tempatan/Box2.mydomain.com # ktadd nfs/box2.mydomain.com # ktadd NFS/box1.mydomain.com

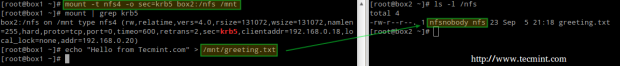

Akhirnya, pasangkan bahagian dan lakukan ujian tulis:

# mount -t nfs4 -o sec = krb5 box2: /nfs /mnt # echo "hello from tecmint.com "> /mnt /salam.txt

Gunung NFS berkongsi

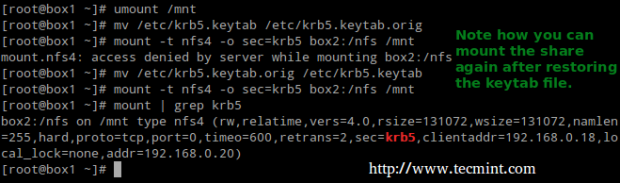

Gunung NFS berkongsi Mari sekarang Unmount bahagian, menamakan semula keytab fail dalam pelanggan (untuk mensimulasikannya tidak hadir) dan cuba memasang bahagian lagi:

# umount /mnt # mv /etc /krb5.keytab /etc /krb5.keytab.Orig

Gunung Unmount Kerberos NFS Saham

Gunung Unmount Kerberos NFS Saham Sekarang anda boleh menggunakan NFS berkongsi dengan Berasaskan Kerberos pengesahan.

Ringkasan

Dalam artikel ini kami telah menjelaskan cara menubuhkan NFS dengan Kerberos pengesahan. Oleh kerana terdapat lebih banyak topik daripada yang dapat kita sampaikan dalam satu panduan, jangan ragu untuk menyemak dokumentasi Kerberos dalam talian dan sejak Kerberos agak sukar untuk dikatakan, jangan ragu untuk menggugurkan nota kita menggunakan borang di bawah Sekiranya anda menghadapi masalah atau memerlukan bantuan dengan ujian atau pelaksanaan anda.