Senarai alat Kali Linux terbaik untuk ujian dan penggodaman penembusan

- 3551

- 101

- Don Will

Kali Linux adalah pengedaran Linux yang ditujukan kepada profesional keselamatan siber, penguji penembusan, dan penggodam etika. Ia datang dihiasi dengan pelbagai jenis alat penggodaman, dan banyak lagi yang boleh dipasang.

Mungkin anda berfikir untuk memasang Kali Linux, atau baru -baru ini memasangnya tetapi tidak pasti di mana untuk memulakannya. Dalam panduan ini, kami akan meneruskan beberapa ujian penembusan kegemaran kami dan alat peretasan di distro. Ini akan memberi anda gambaran yang baik tentang apa yang ada, serta beberapa idea bagaimana menggunakan pelbagai alat.

Dalam tutorial ini anda akan belajar:

- Alat Kali Linux terbaik untuk ujian dan penggodaman penembusan

Ujian Penembusan dan Alat Hacking di Kali Linux

Ujian Penembusan dan Alat Hacking di Kali Linux | Kategori | Keperluan, konvensyen atau versi perisian yang digunakan |

|---|---|

| Sistem | Kali Linux |

| Perisian | N/a |

| Yang lain | Akses istimewa ke sistem linux anda sebagai akar atau melalui sudo perintah. |

| Konvensyen | # - Memerlukan arahan Linux yang diberikan untuk dilaksanakan dengan keistimewaan akar sama ada secara langsung sebagai pengguna root atau dengan menggunakan sudo perintah$ - Memerlukan arahan Linux yang diberikan sebagai pengguna yang tidak layak |

Ujian Penembusan dan Alat Hacking untuk Kali Linux

Ikuti bersama dengan senarai kami di bawah ketika kami melalui pilihan alat kami untuk Kali. Terdapat beratus -ratus lebih daripada apa yang kita sebutkan di sini, tetapi ini adalah beberapa perkara penting yang kita fikir semua orang harus tahu.

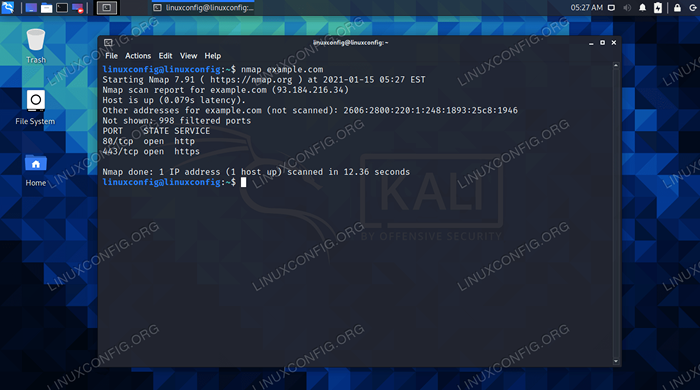

Nmap

Nmap

Nmap Semasa melakukan serangan terhadap peranti lain, langkah pertama adalah mengumpulkan sebanyak mungkin maklumat. Maklumat mengenai rangkaian, router, firewall, dan pelayan akan membantu anda memahami bagaimana untuk melancarkan serangan yang paling berkesan. Ia juga akan membantu anda untuk terus tersembunyi. Tahap ini dipanggil peninjauan digital.

Alat terbaik untuk tahap ini mesti menjadi nmap. Ia boleh melakukan semua jenis imbasan rangkaian untuk membantu anda mencetak rangkaian rangkaian, tetapi anda perlu tahu sedikit tentang cara menggunakan alat ini, sebab itulah kami telah menulis panduan pengantar ke nmap.

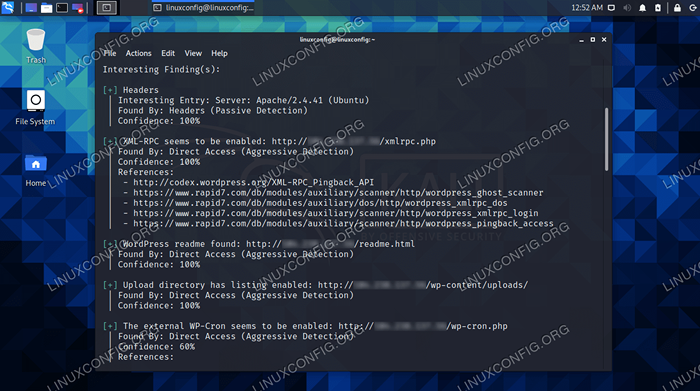

WPSCAN

WPSCAN

WPSCAN Lebih daripada 30% laman web dunia menggunakan WordPress sebagai sistem pengurusan kandungan mereka. Sekiranya mengimbas laman web untuk kelemahan adalah sebahagian daripada tugas anda sebagai profesional keselamatan, WPSCAN akan menjadi alat penting dalam senjata anda. Ketahui cara menggunakan alat ini dalam panduan kami untuk menggunakan WPSCAN untuk mengimbas tapak WordPress untuk kelemahan.

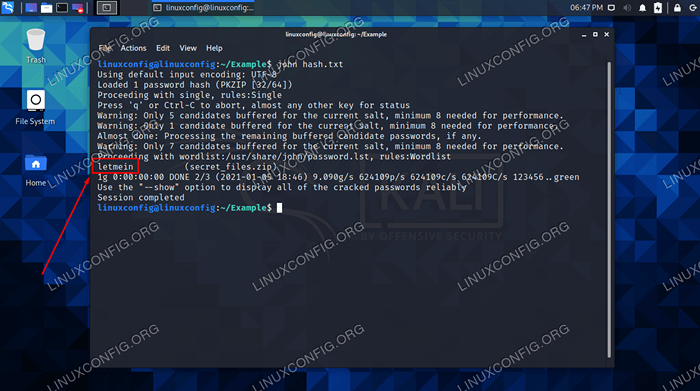

John the Ripper

John the Ripper

John the Ripper John the Ripper adalah salah satu alat terbaik untuk digunakan untuk kata laluan retak di linux. Ia boleh digunakan bersempena dengan banyak alat lain, menjadikannya agak fleksibel.

Anda boleh melancarkan serangan kamus dengan membekalkan John dengan senarai kata pilihan anda, kerana Kali datang dengan banyaknya yang dipasang. Kami juga menunjukkan cara menggunakan John untuk memecahkan kata laluan untuk zip fail.

Aircrack-ng

Aircrack-NG adalah suite keseluruhan alat pengimbasan Wi-Fi dan retak. Ia cukup banyak perhentian anda untuk apa -apa yang berkaitan dengan mengeksploitasi keselamatan hotspot dan router internet tanpa wayar. Lihat panduan kami menggunakan Aircrack-NG untuk menguji kata laluan Wi-Fi anda.

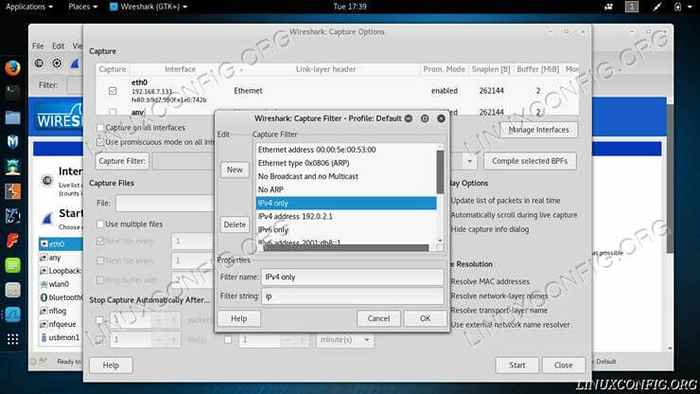

Wireshark

Wireshark

Wireshark Ketika datang untuk mengimbas trafik rangkaian, Wireshark adalah salah satu penganalisis protokol rangkaian terbaik yang ada. Kedua -duanya dapat menangkap dan menganalisis lalu lintas. Ia mempunyai banyak ciri untuk membantu anda memisahkan "bulu" dari apa yang anda cari, menjadikannya sniffer paket yang sangat kuat dan cekap. Kami mempunyai panduan keseluruhan mengenai penapisan paket di wireshark.

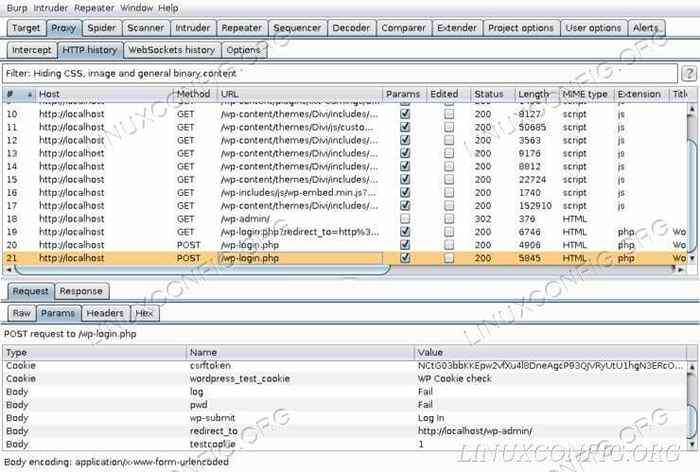

Burp Suite

Burp Suite

Burp Suite Ketika datang untuk menguji keselamatan aplikasi web, anda akan mengalami kesukaran mencari satu set alat yang lebih baik daripada Burp Suite dari Portswigger Web Security. Ini membolehkan anda memintas dan memantau lalu lintas web bersama -sama dengan maklumat terperinci mengenai permintaan dan respons kepada dan dari pelayan. Lihat tutorial empat bahagian kami menggunakan Suite Burp di Kali.

Hydra

Hydra adalah alat yang popular untuk melancarkan serangan kekerasan pada kelayakan log masuk. Hydra mempunyai pilihan untuk menyerang log masuk ke pelbagai protokol yang berbeza, seperti SSH atau laman web. Ia mengintegrasikan dengan baik dengan utiliti lain, dan boleh menggunakan senarai kata untuk melakukan serangan kamus. Kami mempunyai panduan untuk ujian kata laluan SSH dengan hidra dan menguji log masuk wordpress dengan hidra.

Toolkit Kejuruteraan Sosial

Telah dikatakan bahawa bahagian paling lemah dari keselamatan rangkaian adalah pengguna. Walaupun anda menguatkuasakan peraturan rangkaian yang ketat, penggunaan kata laluan yang kuat, dan mengambil langkah berjaga -jaga keselamatan yang lain, pengguna boleh terdedah kepada kejuruteraan sosial. Pakej yang ditetapkan membolehkan anda membuat vektor serangan yang boleh dipercayai untuk digunakan terhadap pengguna anda, untuk melihat betapa mudahnya mereka dapat ditipu melalui phishing dan kejuruteraan sosial.

Skipfish

Skipfish adalah alat yang sangat cekap dan agresif untuk mengimbas laman web untuk kelemahan. Ia boleh mengendalikan pelbagai laman web, termasuk pelbagai sistem pengurusan kandungan dan pelayan HTTP. Ini adalah alat penting yang harus digunakan oleh semua pentadbir laman web terhadap laman web mereka untuk mengungkap sebarang jurang yang berlarutan dalam keselamatan.

Metasploit

Bagi mereka yang berminat dengan keselamatan siber, rangka kerja metasploit akan menjadi sahabat anda semasa anda mempelajari tali. Ini jenis alat all-in-one yang dapat melancarkan serangan terhadap sistem sasaran. Cara terbaik untuk memperkenalkan diri kepada konsep adalah menggunakan "metasploitable," mesin maya Linux yang mempunyai lubang keselamatan yang disengajakan untuk anda mengeksploitasi.

Raja Phisher

King Phisher membolehkan anda mensimulasikan serangan phishing yang realistik. Ia mempunyai GUI yang sangat mudah digunakan, jadi anda boleh menyiapkan laman web phishing dalam masa yang singkat.

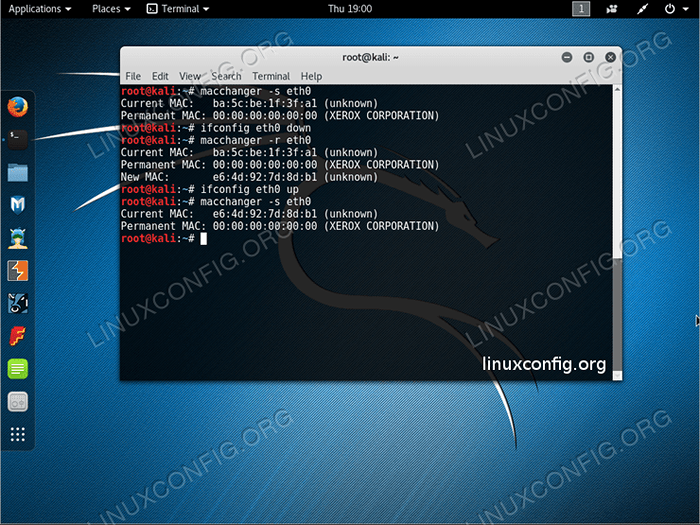

MacChanger

MacChanger

MacChanger Salah satu perkara paling penting yang perlu anda lakukan semasa melakukan serangan atau peninjauan adalah tersembunyi, tanpa nama, dan tenang. Sistem Pengesanan Pencerobohan akan mula melihat jika peranti dengan alamat IP yang sama atau alamat MAC terus meneliti rangkaian. Itulah sebabnya penting untuk menggunakan alat seperti MacChanger untuk menukar alamat MAC sistem anda.

Proxychains

Menambah kepada kepentingan MacChanger, kita juga harus menyebutkan proksi, yang membolehkan anda tetap tanpa nama dan menukar alamat IP. Bahagian yang terbaik adalah bahawa ia sangat mudah untuk menyalurkan sebarang arahan melalui proksi, yang membolehkan anda kekal tanpa nama sepanjang semua peninjauan dan menyerang anda.

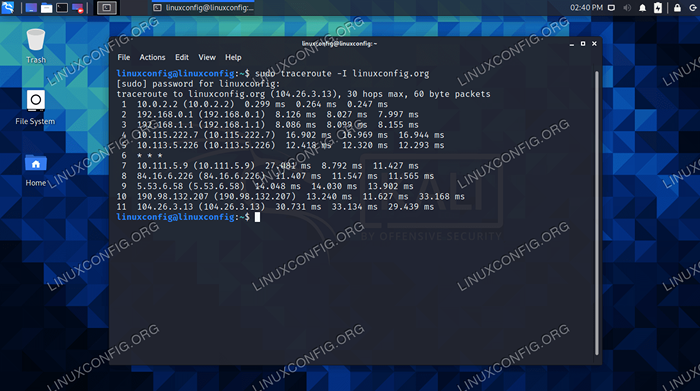

Traceroute

Traceroute

Traceroute Semasa melaksanakan pengajian digital atau ujian menembusi, penting untuk cap jari rangkaian dengan memahami apa pelayan atau peranti duduk di antara sistem anda dan sasaran. Contohnya, profesional keselamatan tidak boleh terus menyerang pelayan web tanpa terlebih dahulu meluangkan masa untuk melihat apakah ada firewall di hadapannya.

Di sinilah utiliti traceroute masuk. Ia boleh menghantar satu paket dari sistem anda ke mesin sasaran, dan menyenaraikan keseluruhan laluannya untuk perjalanan di sana. Ini akan mendedahkan berapa banyak peranti data rangkaian anda melalui, serta alamat IP setiap peranti.

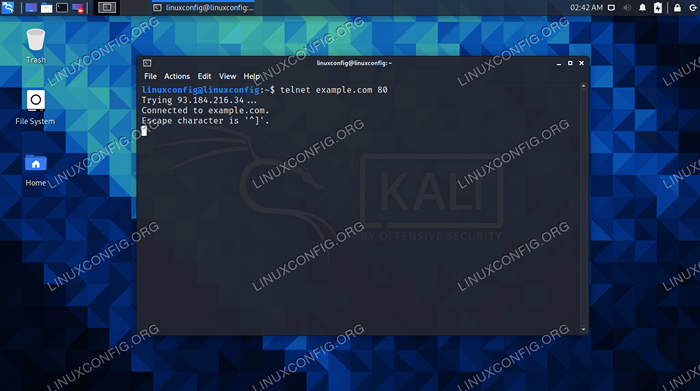

Telnet

Telnet

Telnet Walaupun tidak semestinya alat penggodaman, Telnet kekal sebagai utiliti yang ideal untuk menguji sambungan ke pelabuhan tertentu peranti. Ketika datang untuk mencari kelemahan, tidak ada yang lebih menjanjikan daripada pelabuhan terbuka yang luas. Lihat panduan kami untuk memasang dan menggunakan telnet di Kali.

Dirb

Anda akan terkejut apa yang dimuat oleh orang ke web. Dan mereka berfikir bahawa hanya kerana mereka meletakkan fail dalam beberapa direktori rawak, tiada siapa yang akan mencari mereka. Pasti, Google mungkin tidak pernah menjumpainya, tetapi di sinilah Dirb masuk. Dirb boleh melancarkan serangan kamus ke laman web untuk mencari direktori tersembunyi. Siapa tahu apa jenis perkara yang menyeronokkan yang akan anda dapati di sana.

BetterCap

BetterCap adalah alat yang fleksibel untuk melancarkan lelaki dalam serangan tengah. Ia juga mempunyai banyak ciri lain, seperti keupayaan untuk memintas HTTP, HTTPS, TCP, dan lain -lain jenis trafik rangkaian untuk mengambil kelayakan log masuk atau maklumat sensitif lain.

Joomscan

Joomscan serupa dengan WPSCAN, kecuali ia berfungsi untuk laman web yang menjalankan Sistem Pengurusan Kandungan Joomla. Walaupun tidak begitu popular seperti WordPress, Joomla masih menyumbang bahagian yang saksama dari laman web dunia, jadi ia pasti layak mendapat tempat di antara alat ujian penembusan kegemaran kami.

SQLMAP

Pelayan pangkalan data menempatkan banyak maklumat peribadi, yang secara semula jadi menjadikan mereka sasaran yang sangat berharga. SQLMAP mengautomasikan proses pengimbasan untuk pelayan pangkalan data dan menguji mereka untuk kelemahan. Setelah kelemahan dijumpai, SQLMap dapat mengeksploitasi pelbagai pelayan pangkalan data, bahkan mengambil maklumat dari mereka atau melaksanakan perintah pada pelayan.

Fluxion

Fluxion adalah alat kejuruteraan sosial yang direka untuk menipu pengguna untuk menyambung ke rangkaian kembar jahat dan memberikan kata laluan rangkaian wayarles anda. Pengguna akan mempercayai bahawa mereka menyambungkan penghala yang diketahui, tetapi sebaliknya mereka menggunakan palsu. Fluxion adalah alat yang hebat untuk melatih pengguna mengenai kepentingan menyambung ke peranti yang dipercayai. Lihat panduan kami mengenai Fluxion untuk melihat cara membuat rangkaian kembar jahat.

Pemikiran penutupan

Dalam panduan ini, kami melihat 20 ujian penembusan kegemaran kami dan alat peretasan untuk Kali Linux. Ini hanya hujung gunung es, kerana beratus -ratus alat lebih banyak dipasang secara lalai, dan bahkan lebih banyak boleh dipasang dengan hanya beberapa ketukan kekunci. Semoga senarai ini dapat membantu memaklumkan kepada anda tentang apa yang ada di Kali dan di mana untuk memulakan.

Tutorial Linux Berkaitan:

- Perkara yang hendak dipasang di Ubuntu 20.04

- Cara Dual Boot Kali Linux dan Windows 10

- Perkara yang perlu dilakukan setelah memasang ubuntu 20.04 Focal Fossa Linux

- Muat turun linux

- Pengenalan kepada Automasi, Alat dan Teknik Linux

- Kali Linux vs Parrot

- Cara Memasang Kali Linux di VMware

- Distro linux terbaik untuk pemaju

- Perkara yang perlu dilakukan setelah memasang Ubuntu 22.04 Jur -ubur Jammy ..

- Ubuntu 20.04 Panduan