Belajar Burp Suite di Kali Linux Bahagian 4

- 3022

- 872

- Clarence Tromp

Pengenalan

Penting untuk diingat bahawa Burp Suite adalah suite perisian, dan itulah sebabnya siri keseluruhan diperlukan untuk meliputi walaupun hanya asas -asas. Kerana ia adalah suite, terdapat juga lebih banyak alat yang dibundel dalam karya itu bersempena dengan satu sama lain dan proksi yang sudah anda kenal dengan. Alat ini boleh membuat ujian bilangan aspek aplikasi web lebih mudah.

Panduan ini tidak akan masuk ke setiap alat, dan ia tidak akan terlalu mendalam. Beberapa alat di Burp Suite hanya tersedia dengan versi berbayar suite. Yang lain biasanya tidak digunakan seberapa kerap. Akibatnya, beberapa yang lebih biasa digunakan untuk memberi anda gambaran praktikal yang terbaik.

Semua alat ini boleh didapati di barisan atas tab di Burp Suite. Seperti proksi, ramai di antara mereka mempunyai sub-tab dan sub-menu. Jangan ragu untuk meneroka sebelum masuk ke alat individu.

Sasaran

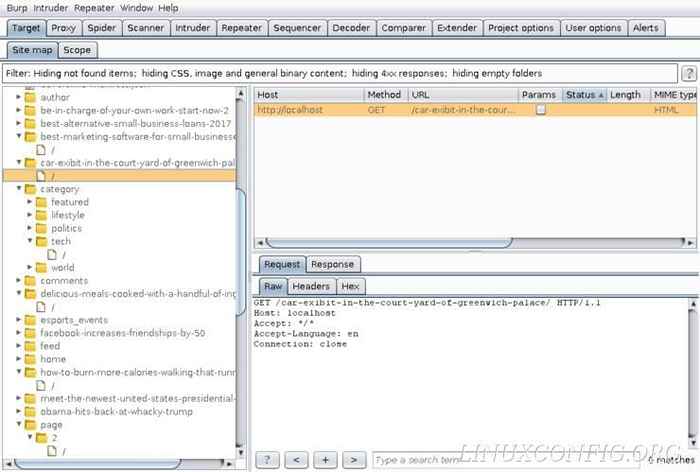

Sasaran bukanlah alat. Ini benar -benar lebih banyak pandangan alternatif untuk lalu lintas yang dikumpulkan melalui proksi Burp Suite. Sasaran memaparkan semua lalu lintas mengikut domain dalam bentuk senarai yang boleh dilipat. Anda mungkin akan melihat beberapa domain dalam senarai yang anda pasti tidak ingat melawat. Itu kerana domain tersebut biasanya tempat di mana aset seperti CSS, fon, atau javascript disimpan di halaman yang anda lawati, atau mereka adalah asal iklan yang dipaparkan di halaman. Ia berguna untuk melihat di mana semua lalu lintas pada satu permintaan halaman akan pergi.

Di bawah setiap domain dalam senarai adalah senarai semua halaman yang diminta oleh data dari dalam domain tersebut. Di bawah yang boleh menjadi permintaan khusus untuk aset dan maklumat mengenai permintaan tertentu.

Apabila anda memilih permintaan, anda dapat melihat maklumat yang dikumpulkan mengenai permintaan yang dipaparkan ke sisi senarai yang boleh dilipat. Maklumat itu sama dengan maklumat yang anda dapat lihat di bahagian sejarah HTTP proksi, dan ia diformat dengan cara yang sama. Sasaran memberi anda cara yang berbeza untuk mengatur dan mengaksesnya.

Pengulang

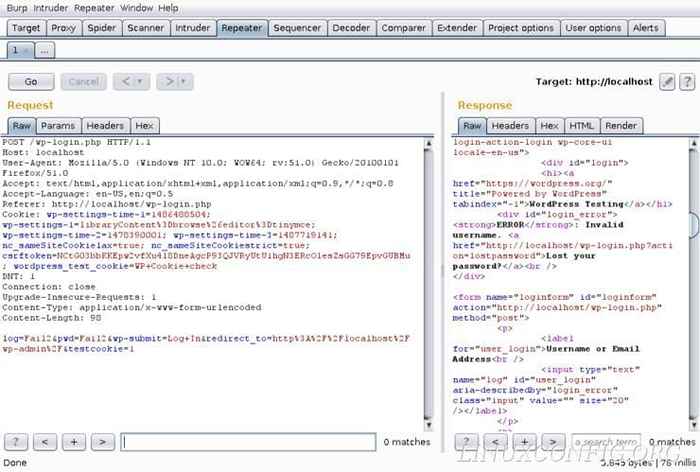

Repeater adalah, seperti nama yang dicadangkan, alat yang membolehkan anda mengulangi dan mengubah permintaan yang ditangkap. Anda boleh menghantar permintaan kepada pengulang dan mengulangi permintaan seperti itu, atau anda secara manual boleh mengubah suai bahagian permintaan untuk mengumpulkan lebih banyak maklumat tentang bagaimana pelayan sasaran mengendalikan permintaan.

Cari permintaan log masuk yang gagal dalam sejarah HTTP anda. Klik kanan pada permintaan dan pilih "Hantar ke Repeater."Tab Repeater akan menyerlahkan. Klik padanya, dan anda akan melihat permintaan anda di kotak kiri. Sama seperti dalam tab Sejarah HTTP, anda akan dapat melihat permintaan dalam beberapa bentuk yang berbeza. Klik pada "Pergi" untuk menghantar permintaan lagi.

Respons dari pelayan akan muncul di kotak yang betul. Ini juga akan menjadi seperti respons asal yang anda terima dari pelayan kali pertama anda menghantar permintaan.

Klik pada tab "Params" untuk permintaan. Cuba mengedit param dan menghantar permintaan untuk melihat apa yang anda dapatkan sebagai balasan. Anda boleh menukar maklumat log masuk anda atau bahagian lain permintaan yang boleh menghasilkan jenis kesilapan baru. Dalam senario sebenar, anda boleh menggunakan pengulang untuk menyiasat dan melihat bagaimana pelayan bertindak balas terhadap parameter yang berbeza atau kekurangannya.

Penceroboh

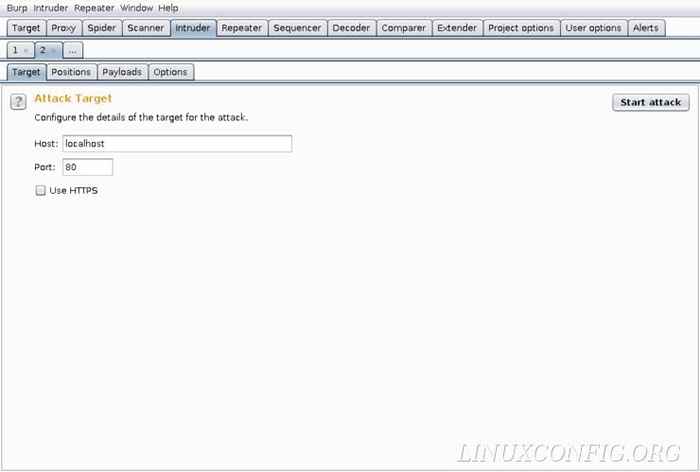

Alat penceroboh sangat mirip dengan aplikasi kekerasan seperti Hydra dari panduan terakhir. Alat penceroboh ini menawarkan beberapa cara yang berbeza untuk melancarkan serangan ujian, tetapi ia juga terhad dalam keupayaannya dalam versi percuma Burp Suite. Akibatnya, masih mungkin idea yang lebih baik untuk menggunakan alat seperti Hydra untuk serangan kekerasan penuh. Walau bagaimanapun, alat penceroboh boleh digunakan untuk ujian yang lebih kecil dan boleh memberi anda idea bagaimana pelayan akan bertindak balas terhadap ujian yang lebih besar.

Tab "sasaran" adalah seperti apa yang kelihatannya. Masukkan nama atau IP sasaran untuk menguji dan pelabuhan yang ingin anda uji.

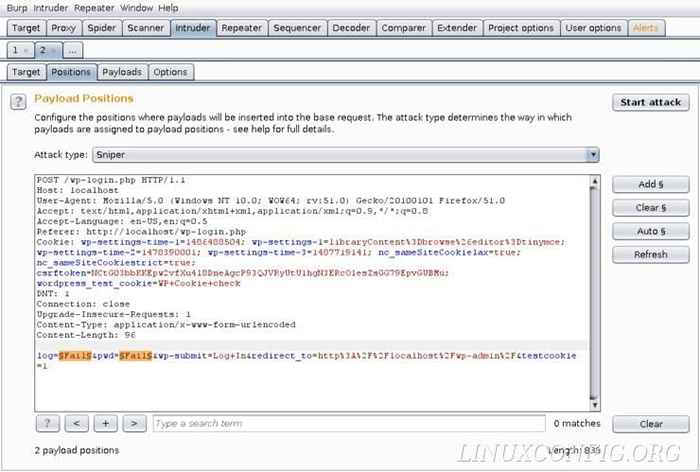

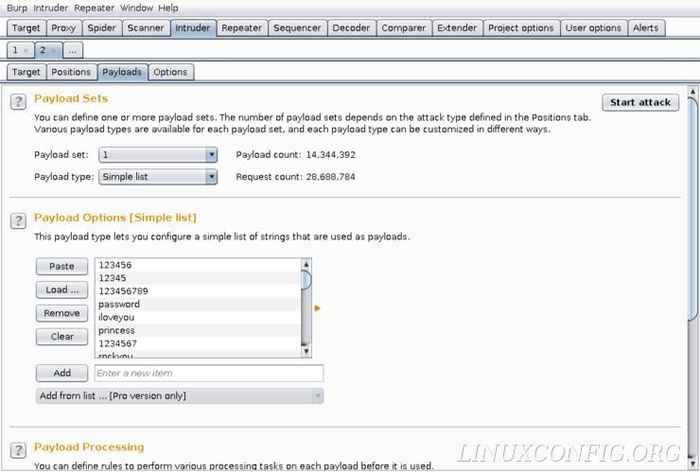

Tab "Posisi" membolehkan anda memilih bidang permintaan yang Burp Suite akan menggantikan pembolehubah dari senarai kata ke. Secara lalai, Burp Suite akan memilih kawasan yang biasanya diuji. Anda boleh menyesuaikannya secara manual dengan kawalan di sebelah. Jelas akan mengeluarkan semua pembolehubah, dan pembolehubah boleh ditambah dan dikeluarkan secara manual dengan menyerlahkannya dan mengklik "Tambah" atau "Buang."

Tab "Posisi" juga membolehkan anda memilih bagaimana Suite Burp akan menguji pembolehubah tersebut. Sniper akan berjalan melalui setiap pemboleh ubah pada satu masa. Ram Battering akan melalui mereka semua menggunakan perkataan yang sama pada masa yang sama. Bom pitchfork dan cluster adalah serupa dengan dua sebelumnya, tetapi gunakan pelbagai senarai kata yang berbeza.

Tab "muatan" membolehkan anda membuat atau memuatkan senarai kata untuk ujian dengan alat penceroboh.

Pembanding

Alat terakhir yang akan ditutup oleh panduan ini ialah "Pembanding."Sekali lagi, alat Bandingkan Bandingkan yang tepat membandingkan dua permintaan bersebelahan, jadi anda dapat lebih mudah melihat perbezaan di antara mereka.

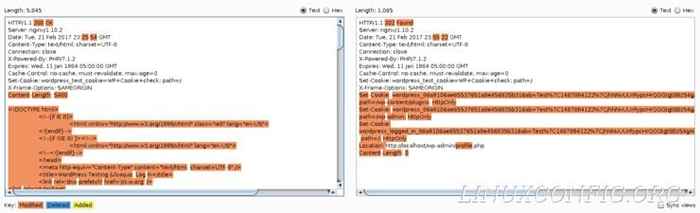

Kembali dan cari permintaan log masuk yang tidak berjaya yang anda hantar ke WordPress. Klik kanan dan pilih "Hantar untuk membandingkan."Kemudian cari yang berjaya dan lakukan perkara yang sama.

Mereka sepatutnya muncul di bawah tab "Pembanding", satu di atas yang lain. Di sudut kanan bawah skrin adalah label yang berbunyi, "Bandingkan ..." dengan dua butang di bawahnya. Klik butang "Perkataan".

Tetingkap baru akan dibuka dengan permintaan bersebelahan antara satu sama lain dan semua kawalan tab yang anda miliki dalam sejarah HTTP untuk memformat data mereka. Anda boleh dengan mudah menyusunnya dan membandingkan set data seperti tajuk atau parameter tanpa perlu berulang -ulang antara permintaan.

Pemikiran penutupan

Itu sahaja! Anda telah berjaya melalui empat bahagian gambaran keseluruhan Burp Suite ini. Sekarang, anda mempunyai pemahaman yang cukup kuat untuk menggunakan dan bereksperimen dengan Suite Burp sendiri dan menggunakannya dalam ujian penembusan anda sendiri untuk aplikasi web.

Tutorial Linux Berkaitan:

- Cara Dual Boot Kali Linux dan Windows 10

- Senarai alat Kali Linux terbaik untuk ujian penembusan dan ..

- Cara Memasang Kali Linux di VMware

- Persediaan Pelayan HTTP Kali

- Tutorial Konfigurasi Proksi Squid di Linux

- OpenLitespeed sebagai proksi terbalik

- Hardening Kali Linux

- Kali Linux vs Parrot

- Pemasang perisian GUI untuk Kali Linux

- Pengenalan kepada Automasi, Alat dan Teknik Linux

- « Belajar Suite Burp di Kali Linux Bahagian 3

- Gunakan Aircrack-Ng untuk menguji kata laluan WiFi anda di Kali Linux »