Cara Menyiapkan HTTPS (Sijil SSL) untuk mendapatkan log masuk phpmyadmin

- 2486

- 257

- Noah Torp

Untuk memperkenalkan tip ini, mari kita menghidu lalu lintas HTTP antara mesin klien dan Debian 8 pelayan di mana kami telah membuat kesilapan yang tidak bersalah untuk log masuk menggunakan kelayakan pengguna root pangkalan data dalam artikel terakhir kami di: Tukar dan selamatkan URL Log masuk phpmyadmin lalai

Seperti yang telah kami sebutkan di hujung sebelumnya, jangan cuba melakukan ini lagi jika anda tidak mahu mendedahkan kelayakan anda. Untuk mula menghidu lalu lintas, kami menaip arahan berikut dan ditekan masukkan:

# tcpdump port http -l -a | egrep -i 'pass = | pwd = | log = | login = | user = | username = | pw = | passw = | passwd = | password = | lulus: | user: | username: | kata laluan: | login: | lulus | pengguna ' - -line -buffered -b20

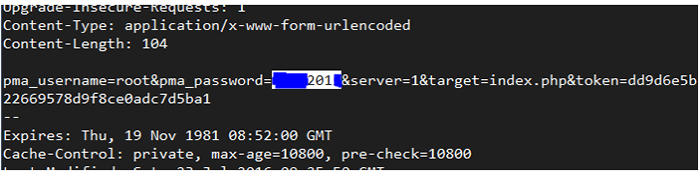

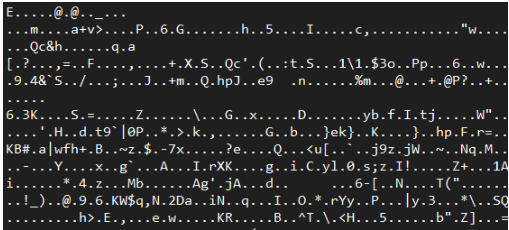

Tidak akan membawa kita lama untuk menyedari bahawa nama pengguna dan kata laluan telah dihantar ke atas dawai dalam format teks biasa, seperti yang anda lihat dalam output dipenggal TCPDUMP dalam imej di bawah.

Sila ambil perhatian bahawa kami mempunyai bahagian tersembunyi dari akar kata laluan dengan tanda biru di atasnya:

Menghidupkan trafik HTTP

Menghidupkan trafik HTTP Untuk mengelakkan ini, mari kita selamatkan halaman log masuk dengan sijil. Untuk melakukan ini, pasang pakej mod_ssl Centos pengagihan berasaskan.

# yum memasang mod_ssl

Walaupun kita akan menggunakan Debian/Ubuntu jalan dan nama, prosedur yang sama sah untuk Centos dan RHEL Sekiranya anda mengganti arahan dan laluan di bawah dengan Centos setara.

Buat direktori untuk menyimpan kunci dan sijil:

# mkdir/etc/apache2/ssl [on Debian/Ubuntu sistem berasaskan] # mkdir/etc/httpd/ssl [on Centos sistem berasaskan]

Buat kunci dan sijil:

----------- Pada Debian/Ubuntu Sistem berasaskan ----------- # OpenSSL Req -X509 -Nodes -Days 365 -Newkey RSA: 2048 -Keyout/etc/Apache2/SSL/Apache.Kunci -out/etc/apache2/ssl/apache.CRT ----------- ON Centos Sistem berasaskan ----------- # OpenSSL Req -X509 -Nodes -Days 365 -Newkey RSA: 2048 -Keyout/etc/httpd/ssl/Apache.Kunci -out/etc/httpd/ssl/apache.Crt

Output sampel

... +++ ... +++ Menulis kunci peribadi baru ke '/etc/httpd/ssl/apache.Kunci '----- Anda akan diminta memasukkan maklumat yang akan dimasukkan ke dalam permintaan sijil anda. Apa yang hendak anda masukkan adalah apa yang disebut nama terkenal atau DN. Terdapat beberapa bidang tetapi anda boleh meninggalkan beberapa kosong untuk beberapa bidang akan ada nilai lalai, jika anda memasukkan '.', medan akan dibiarkan kosong. ----- Nama Negara (2 Kod Surat) [xx]:Dalam Nama Negeri atau Wilayah (Nama Penuh) []:Maharashtra Nama lokasi (misalnya, bandar) [kota lalai]:Mumbai Nama Organisasi (misalnya, Syarikat) [Default Company Ltd]:Tecmint Nama unit organisasi (misalnya, seksyen) []:Tecmint Nama Biasa (misalnya, nama anda atau nama hos pelayan anda) []:Tecmint Alamat emel []:[dilindungi e -mel]

Seterusnya, sahkan kunci dan sijil.

# cd/etc/apache2/ssl/[on Debian/Ubuntu sistem berasaskan] # CD/etc/httpd/ssl/[on Centos sistem berasaskan] # ls -l total 8 -rw-r-r--. 1 akar akar 1424 Sep 7 15:19 Apache.CRT -RW-R-R--. 1 akar akar 1704 Sep 7 15:19 Apache.kunci

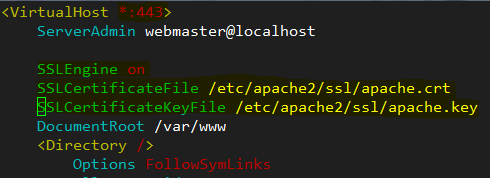

Dalam Debian/Ubuntu, Pastikan itu Apache sedang mendengar di port 443 untuk tapak lalai (/etc/apache2/laman web yang tersedia/000 lalai.Conf) dan tambahkan 3 baris yang berkaitan dengan SSL di dalam Virtualhost Perisytiharan:

Sslengine di sslcertificatefile/etc/apache2/ssl/apache.CRT SSLCertificateSeyFile/etc/Apache2/SSL/Apache.kunci

Dayakan SSL di VirtualHost

Dayakan SSL di VirtualHost Dalam Centos pengagihan berasaskan, beritahu Apache untuk mendengar di port 443 dan cari arahan mendengar di /etc/httpd/conf/httpd.Conf dan tambahkan garis di atas di bawahnya.

Sslengine di sslcertificatefile/etc/httpd/ssl/apache.CRT SSLCertificateSeyFile/etc/httpd/ssl/apache.kunci

Simpan perubahan, muatkan SSL Apache modul dihidupkan Debian/Ubuntu Pengagihan (IN Centos Ini dimuat secara automatik semasa anda memasang mod_ssl lebih awal):

# a2enmod ssl

Kuasa phpmyadmin untuk menggunakan SSL, pastikan baris berikut hadir di /etc/phpmyadmin/config.INC.php atau /etc/phpmyadmin/config.INC.php Fail:

$ cfg ['forcessl'] = true;

dan mulakan semula pelayan web:

# Systemctl mulakan semula apache2 [pada Debian/Ubuntu sistem berasaskan] # Systemctl Restart Httpd [on Debian/Ubuntu sistem berasaskan]

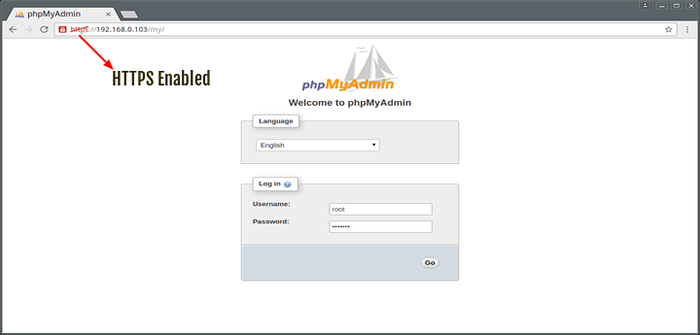

Seterusnya, lancarkan penyemak imbas web anda dan taipkan https: /// my (Ketahui cara menukar URL log masuk phpmyadmin) seperti yang ditunjukkan di bawah.

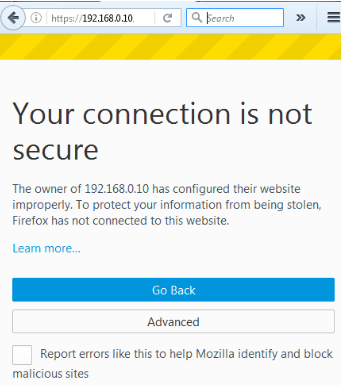

Penting: Sila ambil perhatian bahawa hanya mengatakan bahawa sambungan tidak selamat kerana kami menggunakan sijil yang ditandatangani sendiri. Klik pada Lanjutan dan mengesahkan pengecualian keselamatan:

Dayakan phpmyadmin https

Dayakan phpmyadmin https Setelah mengesahkan pengecualian keselamatan, dan sebelum log masuk, mari kita mula menghidu Http dan Https lalu lintas:

# tcpdump port http atau port https -l -a | egrep -i 'pass = | pwd = | log = | login = | user = | username = | pw = | passw = | passwd = | password = | lulus: | user: | username: | kata laluan: | login: | lulus | pengguna ' - -line -buffered -b20

Kemudian log masuk menggunakan kelayakan yang sama seperti sebelumnya. Sniffer lalu lintas hanya akan menangkap lebih baik:

Mengendali trafik HTTP dan HTTPS

Mengendali trafik HTTP dan HTTPS Buat masa ini, dalam artikel seterusnya kami akan berkongsi anda untuk menyekat akses phpmyadmin dengan nama pengguna/kata laluan, sehingga kemudian tunggu ke Tecmint.

- « fswatch - memantau fail dan perubahan direktori atau pengubahsuaian di Linux

- Cara menambah lapisan tambahan keselamatan pada antara muka log masuk phpmyadmin »