Cara Menyiapkan Sijil SSL Percuma Untuk Apache di Debian 10

- 3855

- 399

- Don Will

Dalam wajah cyberattacks dan pelanggaran yang semakin meningkat, mendapatkan laman web anda adalah keutamaan dalam melindungi diri anda dan pelawat laman web anda dari penggodam. Dalam tutorial ini, kami meneroka bagaimana anda boleh menyediakan Sijil SSL percuma menggunakan Mari enkripsi SSL untuk Apache pada Debian 10.

Mari enkripsi adalah sijil SSL percuma yang ditulis oleh Let's Encrypt Authority yang sah untuk hanya 90 hari tetapi boleh diperbaharui pada bila -bila masa.

Apa itu sijil SSL?

Sebelum kita meneruskan, apakah sijil SSL? Sijil SSL adalah sijil digital yang menyulitkan komunikasi antara penyemak imbas dan pelayan web. Ini menyulitkan bahawa apa-apa maklumat yang dihantar ke pelayan web adalah peribadi dan sulit. Sijil SSL biasanya digunakan di laman web e-dagang, laman web perbankan dan platform penghantaran wang / wang seperti PayPal, Pembayar, dan Skrill.

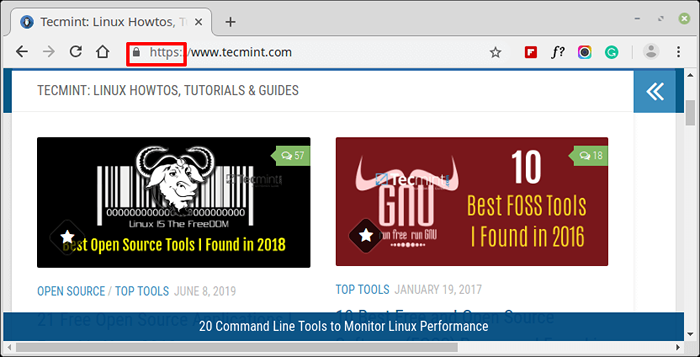

Bagaimana saya tahu bahawa laman web saya dilindungi?

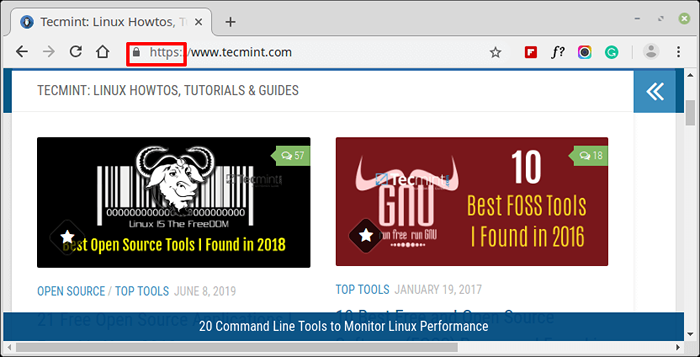

Laman web yang dijamin SSL mempunyai simbol padlock di bar url yang diikuti dengan akronim https (Protokol pemindahan hiperteks selamat) seperti yang ditunjukkan dalam tangkapan skrin berikut.

Semak sijil SSL di laman web

Semak sijil SSL di laman web Sekiranya tapak tidak dilindungi dengan sijil SSL, Google akan memaparkan "Tidak selamat"Amaran sebelum alamat laman web di URL.

Prasyarat

Sebelum kita memulakan, pastikan keperluan berikut telah dipenuhi:

- Contoh berlari Debian 10 Server Minimal.

- Contoh berlari pelayan web Apache dengan persediaan domain pada Debian 10.

- Yang didaftarkan Nama domain yang berkelayakan sepenuhnya (FQDN) dengan

Arekod menunjuk ke alamat IP Debian 10 Sistem linux pada anda Penyedia Domain.

Untuk tutorial ini, kami ada Tecmint.com menunjuk ke alamat IP 192.168.0.104.

Langkah 1: Pasang certbot dalam debian 10

Untuk memulakan, kita perlu memasang Certbot pada kami Debian 10 contoh. Certbot adalah perisian pelanggan oleh Eff (Yayasan Frontier Elektronik) yang diambil Mari enkripsi SSL & menetapkannya di pelayan web.

Untuk mencapai ini, repositori sistem kemas kini pertama.

kemas kini $ sudo apt

Seterusnya, tambahkan repositori pada sistem debian anda menggunakan arahan di bawah.

$ sudo apt memasang python-certbot-apache -t buster-backports

Langkah 2: Dapatkan sijil SSL untuk domain

Setelah berjaya memasang Certbot pelanggan, mari kita teruskan dan pasang Mari enkripsi sijil menggunakan arahan di bawah.

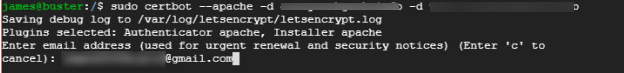

$ sudo certbot --apache -d your_domain -d www.anda_domain

Ini akan segera meminta alamat e -mel anda seperti yang ditunjukkan di bawah.

Dapatkan mari enkripsi sijil SSL untuk domain

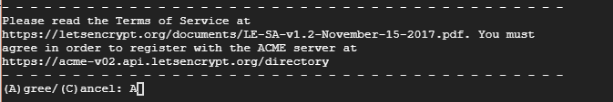

Dapatkan mari enkripsi sijil SSL untuk domain Seterusnya, anda akan diminta untuk bersetuju dengan Syarat Perkhidmatan. Jenis A dan memukul Masukkan.

Terima mari menyulitkan syarat perkhidmatan

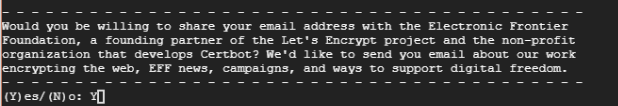

Terima mari menyulitkan syarat perkhidmatan Di samping itu, anda akan ditanya sama ada anda bersedia berkongsi alamat e -mel anda dengan Yayasan EFF dan menerima kemas kini berkala mengenai kerja mereka. Jenis Y dan memukul Masukkan.

Kongsi alamat e -mel dengan EFF

Kongsi alamat e -mel dengan EFF Selepas itu, Certbot akan menghubungi Mari enkripsi pelayan dan sahkan domain yang anda minta adalah domain berdaftar dan sah.

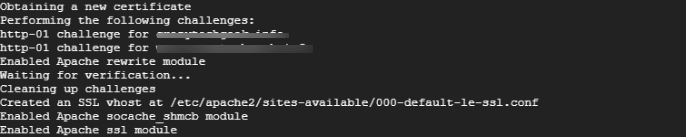

Memasang Let's Encrypt Sijil SSL di Domain

Memasang Let's Encrypt Sijil SSL di Domain Anda kemudian akan ditanya sama ada anda ingin mengalihkan semua permintaan ke Https. Kerana kita berusaha menyulitkan akses HTTP, taipkan 2 untuk pengalihan dan memukul Masukkan.

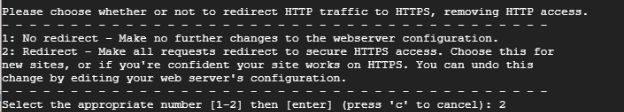

Redirect http ke https di domain

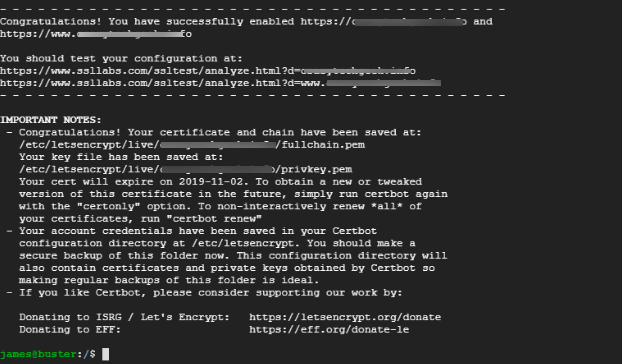

Redirect http ke https di domain Dan akhirnya, jika semuanya berjalan lancar, anda akan mendapat pemberitahuan di bawah bahawa anda telah berjaya mengaktifkan protokol HTTPS pada pelayan web anda dan tarikh luput sijil SSL anda.

Dibolehkan Let's menyulitkan sijil SSL pada domain

Dibolehkan Let's menyulitkan sijil SSL pada domain Langkah 3: Benarkan Protokol HTTPS di Firewall

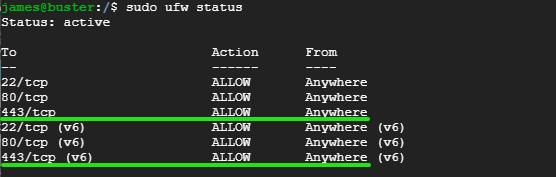

Sekiranya UFW Firewall diaktifkan, seperti yang selalu disyorkan untuk alasan keselamatan, anda perlu membenarkan trafik HTTPS melaluinya, jika tidak, kami tidak akan dapat mengakses laman web kami di pelayar web.

Sejak Https berjalan di pelabuhan 443, Buka pelabuhan dengan berjalan.

$ sudo ufw membenarkan 443/tcp

Seterusnya, tambah semula firewall untuk mempengaruhi perubahan.

$ sudo ufw muat semula

Untuk mengesahkan jika perubahan telah berkuatkuasa, jalankan arahan di bawah untuk memeriksa status firewall.

status $ sudo ufw

Sahkan port HTTPS di firewall UFW

Sahkan port HTTPS di firewall UFW Seperti yang anda lihat dari output di atas, port 443 telah dibuka.

Langkah 4: Sahkan HTTPS di laman web

Dengan semua konfigurasi yang dilakukan dan dibersihkan, sudah tiba masanya untuk memeriksa dan melihat apakah pelayan web kami menggunakan https Protokol. Pergi ke pelayar web anda dan taipkan nama domain laman web anda di bar URL yang diikuti oleh akronim https.

Semak sijil SSL di laman web

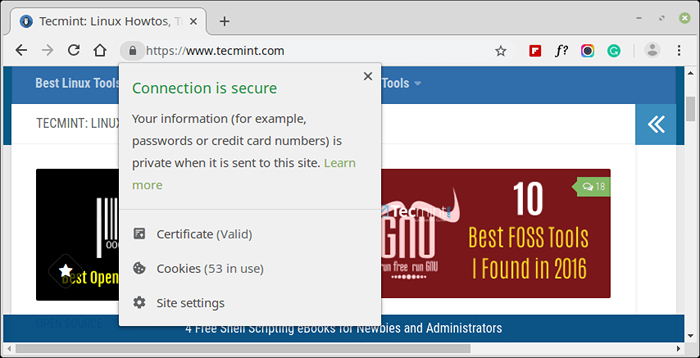

Semak sijil SSL di laman web Sekiranya anda agak penasaran dan ingin menyemak lebih banyak maklumat mengenai sijil SSL, klik pada Padlock simbol seperti yang ditunjukkan.

Sahkan HTTPS di laman web

Sahkan HTTPS di laman web Di menu tarik turun, 'Sijil'Pilihan ditunjukkan'Sah'.

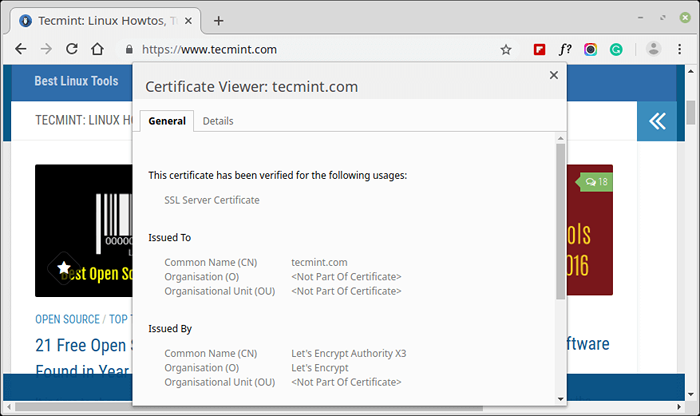

Untuk meneroka maklumat lanjut, klik pada pilihan itu. Pop timbul muncul dengan semua butiran termasuk Penerbit sijil (Mari enkripsi kuasa), tarikh dikeluarkan dan tarikh luput.

Semak penerbit sijil SSL

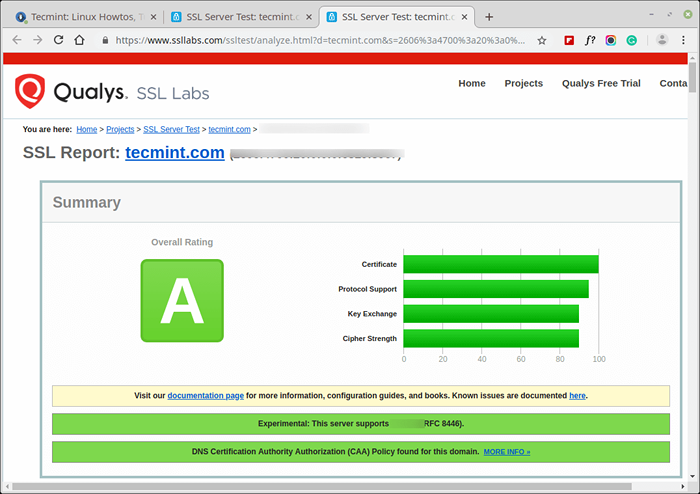

Semak penerbit sijil SSL Anda juga boleh menguji sijil SSL laman web anda https: // www.ssllabs.com/ssltest/.

Ujian Sijil Laman Web SSL

Ujian Sijil Laman Web SSL Langkah 5: Memeriksa Sijil SSL Certbot Auto

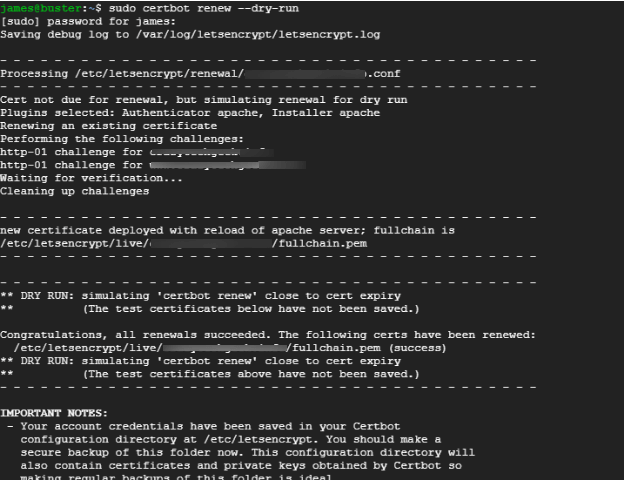

Certbot secara automatik memperbaharui sijil SSL 30 hari sebelum tamat tempohnya. Untuk mengesahkan proses pembaharuan, jalankan arahan di bawah.

$ sudo certbot diperbaharui-dikeringkan

Output di bawah mengesahkan bahawa semuanya baik dan sijil SSL akan diperbaharui secara automatik sebelum tempoh tamat tempoh 90 hari.

Semak Sijil SSL Sijil SSL diperbaharui

Semak Sijil SSL Sijil SSL diperbaharui Kesimpulan

Kami akhirnya sampai ke akhir tutorial ini. Dalam tutorial ini, anda belajar bagaimana untuk mendapatkan Apache pelayan web dengan Mari enkripsi SSL Percuma. Sekiranya anda mempunyai komen atau pertanyaan, berhubung dengan kami.

- « Pasang nginx dengan blok pelayan (tuan rumah maya) di Debian 10

- Cara Mengamankan Apache Dengan Percuma Mari Menyulitkan Sijil SSL di Ubuntu dan Debian »