Cara Mengunci Akaun Pengguna Selepas Percubaan Masuk Gagal

- 3664

- 295

- Clarence Powlowski

Panduan ini akan menunjukkan cara mengunci akaun pengguna sistem selepas bilangan percubaan masuk yang gagal dalam Centos, Rhel dan Fedora pengagihan. Di sini, fokusnya adalah untuk menguatkuasakan keselamatan pelayan mudah dengan mengunci akaun pengguna selepas bilangan pengesahan yang tidak berjaya berturut -turut.

Baca juga: Gunakan pam_tally2 untuk mengunci dan membuka kunci percubaan masuk SSH gagal

Ini dapat dicapai dengan menggunakan PAM_FAILLOCK modul yang membantu akaun pengguna kunci sementara sekiranya terdapat beberapa percubaan pengesahan yang gagal dan menyimpan rekod acara ini. Percubaan log masuk yang gagal disimpan ke dalam fail per-pengguna dalam direktori tally yang mana /var/run/faillock/ Secara lalai.

PAM_FAILLOCK adalah sebahagian daripada Linux Pam (Modul pengesahan pluggable), mekanisme dinamik untuk melaksanakan perkhidmatan pengesahan dalam aplikasi dan pelbagai perkhidmatan sistem yang kami jelaskan secara ringkas di bawah mengkonfigurasi PAM ke Audit Pengguna Log masuk Aktiviti.

Cara mengunci akaun pengguna setelah pengesahan gagal berturut -turut

Anda boleh mengkonfigurasi fungsi di atas di /etc/Pam.D/Sistem-Auth dan /etc/Pam.D/Kata Laluan-Auth fail, dengan menambahkan entri di bawah ke auth seksyen.

auth diperlukan PAM_FAILLOCK.jadi preauth silent audit deny = 3 unlock_time = 600 auth [default = die] Pam_faillock.Jadi AuthFail Audit Deny = 3 Unlock_Time = 600

Di mana:

audit- membolehkan pengauditan pengguna.menafikan- digunakan untuk menentukan bilangan percubaan (3 dalam kes ini), selepas itu akaun pengguna harus dikunci.Unlock_time- menetapkan masa (300 saat = 5 minit) yang mana akaun harus dikunci.

Perhatikan bahawa susunan baris ini sangat penting, konfigurasi yang salah boleh menyebabkan semua akaun pengguna dikunci.

The auth seksyen dalam kedua -dua fail harus mempunyai kandungan di bawah diatur dalam perintah ini:

auth diperlukan PAM_ENV.Jadi auth diperlukan PAM_FAILLOCK.jadi preauth silent audit menafikan = 3 buka kunci_time = 300 auth Pam_unix yang mencukupi.jadi nullok try_first_pass auth [lalai = mati] Pam_faillock.Jadi AuthFail Audit Deny = 3 Unlock_Time = 300 Auth syarat PAM_SUCELE_IF.jadi uid> = 1000 quiet_success auth diperlukan Pam_deny.Jadi

Sekarang buka kedua -dua fail ini dengan pilihan editor anda.

# vi /etc /Pam.D/System-Auth # VI/ETC/PAM.D/Kata Laluan-Auth

Penyertaan lalai di auth seksyen kedua -dua fail kelihatan seperti ini.

#%PAM-1.0 # Fail ini dihasilkan secara automatik. # Perubahan pengguna akan dimusnahkan pada masa akan datang authconfig dijalankan. auth diperlukan PAM_ENV.jadi Pam_fprintd yang mencukupi.jadi Pam_unix yang mencukupi.jadi nullok try_first_pass auth requisite PAM_succeed_if.jadi uid> = 1000 pengarang yang tenang diperlukan Pam_deny.Jadi

Setelah menambah tetapan di atas, ia sepatutnya muncul seperti berikut.

#%PAM-1.0 # Fail ini dihasilkan secara automatik. # Perubahan pengguna akan dimusnahkan pada masa akan datang authconfig dijalankan. auth diperlukan PAM_ENV.Jadi auth diperlukan PAM_FAILLOCK.jadi preauth silent audit menafikan = 3 buka kunci_time = 300 Auth Pam_fprintd yang mencukupi.jadi Pam_unix yang mencukupi.jadi nullok try_first_pass auth [lalai = mati] Pam_faillock.Jadi AuthFail Audit Deny = 3 Unlock_Time = 300 Auth syarat PAM_SUCELE_IF.jadi uid> = 1000 pengarang yang tenang diperlukan Pam_deny.Jadi

Kemudian tambahkan entri yang diserlahkan berikut ke akaun bahagian dalam kedua -dua fail di atas.

akaun diperlukan PAM_UNIX.Jadi akaun PAM_LOCALUSER mencukupi.jadi akaun pam_succeed_if yang mencukupi.jadi uid < 500 quiet account required pam_permit.so Akaun diperlukan PAM_FAILLOCK.Jadi

Cara Mengunci Akaun Root Setelah Gagal Percubaan Masuk

Untuk mengunci akaun root setelah percubaan pengesahan gagal, tambahkan Even_deny_root pilihan ke baris dalam kedua -dua fail di auth seksyen seperti ini.

auth diperlukan PAM_FAILLOCK.jadi preauth silent audit menafikan = 3 Even_deny_root buka kunci_time = 300 auth [lalai = mati] Pam_faillock.jadi AuthFail Audit Deny = 3 Even_deny_root Unlock_time = 300

Sebaik sahaja anda telah mengkonfigurasi semuanya. Anda boleh memulakan semula perkhidmatan akses jauh seperti SSHD, untuk dasar di atas berkuatkuasa, jika pengguna akan menggunakan SSH untuk menyambung ke pelayan.

# Systemctl mulakan semula sshd [on Sistemd] # perkhidmatan sshd mulakan semula [pada Sysvinit]

Cara Menguji Pengguna SSH Gagal Percubaan Masuk

Dari tetapan di atas, kami mengkonfigurasi sistem untuk mengunci akaun pengguna selepas 3 Percubaan Pengesahan Gagal.

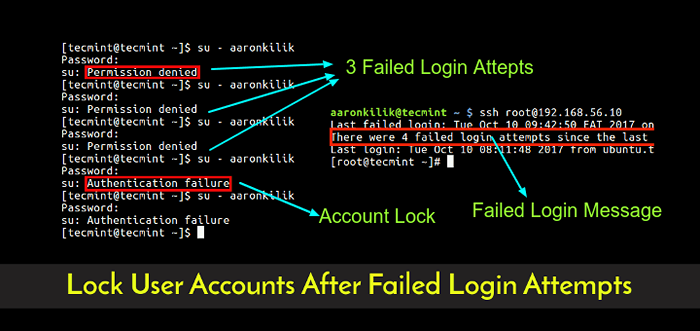

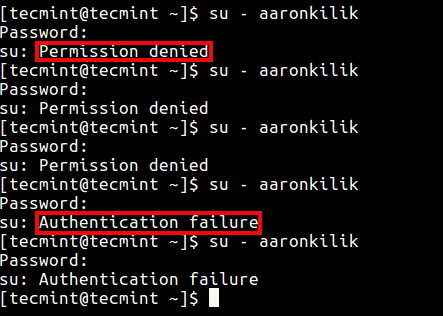

Dalam senario ini, pengguna Tecmint cuba beralih kepada pengguna Aaronkilik, tetapi selepas 3 log masuk yang tidak betul kerana kata laluan yang salah, ditunjukkan oleh "Kebenaran ditolak"Mesej, pengguna Aaronkilik akaun dikunci seperti yang ditunjukkan oleh "kegagalan pengesahan"Mesej dari percubaan keempat.

Pengguna Ujian Gagal Percubaan Masuk

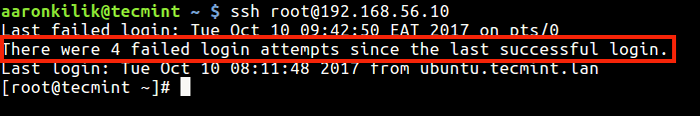

Pengguna Ujian Gagal Percubaan Masuk Pengguna root juga diberitahu mengenai percubaan log masuk yang gagal pada sistem, seperti yang ditunjukkan dalam pukulan skrin di bawah.

Mesej Percubaan Log Masuk Gagal

Mesej Percubaan Log Masuk Gagal Cara melihat percubaan pengesahan yang gagal

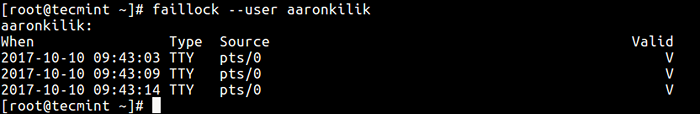

Anda dapat melihat semua log pengesahan yang gagal menggunakan Faillock utiliti, yang digunakan untuk memaparkan dan mengubah suai log kegagalan pengesahan.

Anda boleh melihat percubaan masuk gagal untuk pengguna tertentu seperti ini.

# Faillock -Pengguna Aaronkilik

Lihat Pengguna Gagal Percubaan Masuk

Lihat Pengguna Gagal Percubaan Masuk Untuk melihat semua percubaan log masuk yang tidak berjaya, jalankan Faillock tanpa sebarang hujah seperti itu:

# Faillock

Untuk membersihkan log kegagalan pengesahan pengguna, jalankan arahan ini.

# Faillock --User Aaronkilik -Reset atau # Fail -Reset #Clears Semua Rekod Kegagalan Pengesahan

Akhir sekali, untuk memberitahu sistem untuk tidak mengunci akaun pengguna atau pengguna selepas beberapa percubaan log masuk yang tidak berjaya, tambahkan entri yang ditandai dengan warna merah, tepat di atas mana PAM_FAILLOCK pertama kali dipanggil di bawah auth bahagian dalam kedua -dua fail (/etc/Pam.D/Sistem-Auth dan /etc/Pam.D/Kata Laluan-Auth) seperti berikut.

Cukup tambah kolon penuh dipisahkan nama pengguna kepada pilihan pengguna masuk.

auth diperlukan PAM_ENV.Jadi auth [kejayaan = 1 lalai = abaikan] PAM_SUCELE_IF.Jadi pengguna di Tecmint: Aaronkilik auth diperlukan PAM_FAILLOCK.jadi preauth silent audit deny = 3 unlock_time = 600 auth Pam_unix yang mencukupi.jadi nullok try_first_pass auth [default = die] PAM_FAILLOCK.jadi AUTHFAIL AUDIT DENY = 3 Unlock_Time = 600 PAM_SUCELE_IF AUTH.jadi uid> = 1000 quiet_success auth diperlukan Pam_deny.Jadi

Untuk maklumat lanjut, lihat PAM_FAILLOCK dan Faillock halaman lelaki.

# lelaki pam_faillock # man faillock

Anda juga mungkin ingin membaca artikel berguna berikut:

- TMOUT - Auto Logout Linux Shell Apabila tidak ada aktiviti

- Mod Pengguna Tunggal: Menetapkan semula/Memulihkan Kata Laluan Akaun Pengguna Root Terlupa

- 5 amalan terbaik untuk menjamin dan melindungi pelayan SSH

- Cara Mendapatkan Makluman E -mel Masuk SSH Root dan Pengguna

Itu sahaja! Dalam artikel ini, kami menunjukkan cara menguatkuasakan keselamatan pelayan mudah dengan mengunci akaun pengguna selepas bilangan log masuk yang salah atau percubaan pengesahan gagal. Gunakan borang komen di bawah untuk berkongsi pertanyaan atau pemikiran anda dengan kami.

- « Cara Memulihkan atau Menyelamatkan Loader Boot Grub yang Rasuah di CentOS 7

- Persediaan dan konfigurasi pelayan awal di RHEL 7 »