Cara Memasang dan Menyediakan Perkhidmatan Contoh dengan XinetD pada RHEL 8 / CentOS 8 Linux

- 2786

- 874

- Clarence Powlowski

Xinetd, atau daemon perkhidmatan internet lanjutan, adalah super-server yang dipanggil. Anda boleh mengkonfigurasinya untuk mendengar di tempat banyak perkhidmatan, dan memulakan perkhidmatan yang harus mengendalikan permintaan masuk hanya apabila ia sebenarnya tiba di sistem - dengan itu menjimatkan sumber. Walaupun ini mungkin tidak menjadi masalah besar pada sistem di mana lalu lintas agak kekal, perkhidmatan ini di hadapan pendekatan lain mempunyai beberapa kelebihan yang kemas, seperti pembalakan atau kawalan akses.

Dalam artikel ini, kami akan memasang xinetd pada rhel 8 / centos 8, dan kami akan meletakkan SSHD Daemon di bawahnya menjaga. Setelah mengesahkan persediaan, kami akan mengubah sedikit konfigurasi untuk melihat kawalan akses dalam tindakan.

Dalam tutorial ini anda akan belajar:

- Cara memasang xinetd

- Cara Menyiapkan SSHD pada RHEL 8 / CentOS 8 sebagai Perkhidmatan XinetD

- Cara membenarkan akses hanya dari rangkaian tertentu ke perkhidmatan SSHD dari xinetd

- Cara mengaudit lalu lintas dari entri log xinetd

Membenarkan akses dari segmen rangkaian tertentu ke SSHD.

Membenarkan akses dari segmen rangkaian tertentu ke SSHD. Keperluan perisian dan konvensyen yang digunakan

| Kategori | Keperluan, konvensyen atau versi perisian yang digunakan |

|---|---|

| Sistem | RHEL 8 / CENTOS 8 |

| Perisian | xinetd 2.3.15-23, OpenSsh 7.8p1 |

| Yang lain | Akses istimewa ke sistem linux anda sebagai akar atau melalui sudo perintah. |

| Konvensyen | # - Memerlukan arahan Linux yang diberikan untuk dilaksanakan dengan keistimewaan akar sama ada secara langsung sebagai pengguna root atau dengan menggunakan sudo perintah$ - Memerlukan arahan Linux yang diberikan sebagai pengguna yang tidak layak |

Cara Memasang Perkhidmatan Xinetd dalam Red Hat 8 Langkah demi Langkah Arahan

Xinetd boleh didapati di repositori asas setelah menubuhkan repositori pengurusan langganan rasmi. The SSHD Pelayan dipasang ke mana -mana topi merah (dan cukup banyak pengedaran Linux) secara lalai.

Perlu diingat bahawa

SSHD akan dimatikan semasa persediaan ini. Jangan cuba melengkapkan panduan ini pada sistem yang anda boleh mengakses hanya dengan SSH, jika tidak, anda akan kehilangan sambungan anda ke sistem pada saat anda mematikan SSHD untuk memulakan pelayan XinetD. - Penumbuk kita perlu memasang

xinetdDaemon. Kami akan menggunakanDNF:# DNF Pasang xinetd

- Sekiranya atas sebab tertentu sistem anda tidak mengandungi pemasangan OpenSSH, anda boleh memasang pakej seperti dalam kes ini

OpenSSHpakej dengan cara yang sama seperti di atas:# DNF Pasang Openssh

- Xinetd dilengkapi dengan fail konfigurasi lalai

/etc/xinetd.Conf, serta beberapa contoh yang kemas di/etc/xinetd.d/direktori, semuanya dilumpuhkan secara lalai. Dengan editor teks sepertiviatauNano, Mari buat fail teks baru/etc/xinetd.D/SSHdengan kandungan berikut (perhatikan bahawa baris baru selepas nama perkhidmatan adalah wajib):

Salinanperkhidmatan ssh disable = no socket_type = aliran protokol = tcp port = 22 tunggu = no user = root server =/usr/sbin/sshd server_args = -i - Jika

SSHDPelayan berjalan pada sistem, kita perlu menghentikannya, jika tidakxinetdTidak dapat mengikat port TCP 22. Ini adalah langkah di mana anda akan terputus jika anda log masuk melalui SSH.# Systemctl Stop SSHD

Sekiranya kita merancang untuk menggunakan SSHD lebih dari xinetd dalam jangka panjang, kita juga boleh melumpuhkan

sistemdperkhidmatan untuknya, untuk mengelakkannya bermula pada masa boot:Systemctl melumpuhkan SSHD

- Sekarang kita boleh memulakan

xinetd:# Systemctl Mula Xinetd

Dan optionaly membolehkan permulaan pada masa boot:

# Systemctl Dayakan xinetd

- Selepas XinetD bermula, kami boleh log masuk melalui SSH, kerana persediaan asas kami tidak mengandungi sekatan tambahan. Untuk menguji perkhidmatan, kami meminta log masuk

localhost:# SSH Localhost Root@Localhost's Kata Laluan: Log masuk terakhir: Sun Mar 31 17:30:07 2019 dari 192.168.1.7 #

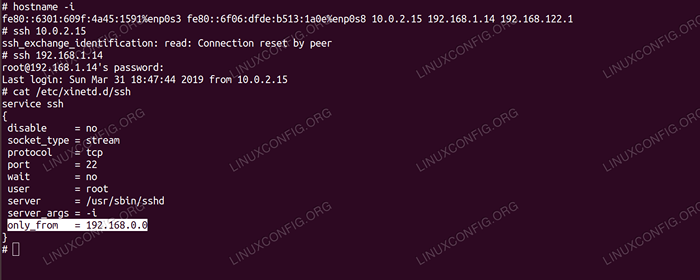

- Mari tambahkan garis lain ke

/etc/xinetd.D/SSH, Sebelum gelang penutup:[...] server =/usr/sbin/sshd server_args = -i Only_from = 192.168.0.0

Dengan tetapan ini, kami menyekat akses hanya dari segmen rangkaian 192.168.*.*. Kita perlu memulakan semula XinetD untuk perubahan konfigurasi ini berkuat kuasa:

# Systemctl mulakan semula xinetd

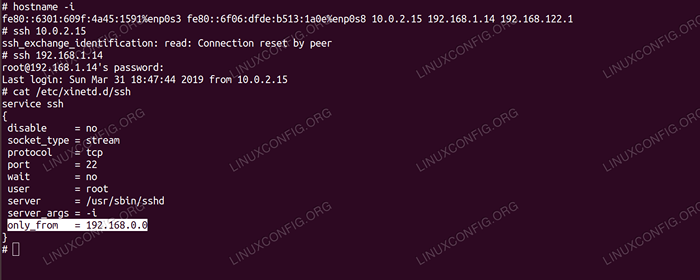

- Mesin makmal kami mempunyai lebih daripada satu antara muka. Untuk menguji sekatan di atas, kami akan cuba menyambung untuk menyambung ke satu antara muka yang tidak dibenarkan oleh konfigurasi XinetD, dan yang memang dibenarkan:

# HostName -I Fe80 :: 6301: 609F: 4A45: 1591%ENP0S3 Fe80 :: 6F06: DFDE: B513: 1A0E%ENP0S8 10.0.2.15 192.168.1.14 192.168.122.1

Kami akan cuba membuka sambungan dari sistem itu sendiri, jadi alamat IP sumber kami akan sama dengan destinasi yang kami cuba sambungkan. Oleh itu, apabila kita cuba menyambung ke

10.0.2.15, Kami tidak dibenarkan menyambung:# SSH 10.0.2.15 ssh_exchange_identification: Baca: Reset sambungan oleh rakan sebaya

Semasa alamat

192.168.1.14berada dalam julat alamat yang dibenarkan. Kami akan mendapat kata laluan, dan boleh log masuk:# SSH 192.168.1.14 [email protected] Laluan 14:

- Oleh kerana kami belum mengubah konfigurasi pembalakan lalai, percubaan log masuk kami (atau dengan kata lain, percubaan kami untuk mengakses perkhidmatan xinetd) akan dilog masuk

/var/log/mesej. Penyertaan log boleh didapati dengan mudahgrep:kucing/var/log/mesej | Grep Xinetd Mar 31 18:30:13 Rhel8lab Xinetd [4044]: Mula: SSH PID = 4048 dari = :: FFFF: 10.0.2.15 Mar 31 18:30:13 RHEL8Lab Xinetd [4048]: Gagal: SSH Alamat dari = :: FFFF: 10.0.2.15 Mar 31 18:30:13 RHEL8LAB XINETD [4044]: Keluar: SSH Status = 0 PID = 4048 Durasi = 0 (Sec) Mar 31 18:30:18 RHEL8LAB XINETD [4044]: Mula: SSH PID = 4050 dari = :: FFFF: 192.168.1.14

Mesej -mesej ini memudahkan untuk mengetahui bagaimana perkhidmatan kami diakses. Walaupun terdapat banyak pilihan lain (termasuk mengehadkan sambungan yang disepakati, atau menetapkan masa tamat selepas sambungan yang gagal untuk mencegah serangan DOS), persediaan mudah ini sememangnya menunjukkan kuasa super-server ini yang dapat menjadikan kehidupan sysadmin lebih mudah-terutama sesak, menghadap internet sistem.

Tutorial Linux Berkaitan:

- Perkara yang hendak dipasang di Ubuntu 20.04

- Pengenalan kepada Automasi, Alat dan Teknik Linux

- Manipulasi data besar untuk keseronokan dan keuntungan bahagian 1

- Membandingkan Linux Apache Prefork vs Pekerja MPMS

- Cara Menyiapkan Pelayan OpenVPN di Ubuntu 20.04

- Pembalakan Lanjutan dan Pengauditan di Linux

- Perkara yang perlu dilakukan setelah memasang ubuntu 20.04 Focal Fossa Linux

- Mint 20: Lebih baik daripada Ubuntu dan Microsoft Windows?

- Cara Mengeksport Repositori Dengan Git-Daemon

- Menguasai Gelung Skrip Bash

- « Pasang dan konfigurasikan HAPROXY ON RHEL 8 / CENTOS 8 LINUX

- Cara Meningkatkan Ubuntu hingga 19.04 Disco Dingo »