Cara membuat sijil dan kunci SSL yang ditandatangani untuk Apache pada RHEL/CentOS 7.0

- 4048

- 374

- Dave Kreiger V

SSL (Lapisan soket selamat) adalah protokol kriptografi yang membolehkan aliran data yang selamat antara pelayan dan pelanggannya menggunakan kekunci simetri/asimetrik dengan menggunakan sijil digital yang ditandatangani oleh pihak berkuasa sijil (CA).

Buat sijil SSL untuk Apache

Buat sijil SSL untuk Apache Keperluan

- Pemasangan Lampu Asas di RHEL/CentOS 7.0

Tutorial ini memberikan pendekatan mengenai cara menubuhkan Lapisan soket selamat (SSL) Protokol Kriptografi Komunikasi pada pelayan web Apache yang dipasang di Red Hat Enterprise Linux/Centos 7.0, dan menjana sijil dan kunci yang ditandatangani sendiri dengan bantuan skrip bash yang sangat memudahkan proses.

Langkah 1: Pasang dan konfigurasikan Apache SSL

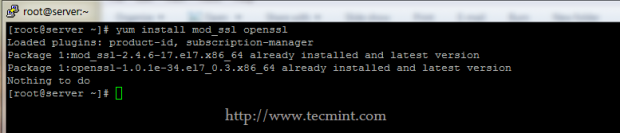

1. Untuk membolehkan SSL pada pelayan http Apache gunakan arahan berikut untuk memasang modul SSL dan OpenSSL Tool-Kit yang diperlukan untuk sokongan SSL/TLS.

# yum pemasangan mod_ssl openssl

Pasang modul SSL

Pasang modul SSL 2. Selepas modul SSL dipasang, mulakan semula Httpd Daemon dan tambahkan peraturan firewall baru untuk memastikan pelabuhan SSL - 443 - Ia dibuka ke sambungan luar di mesin anda dalam keadaan dengar.

# Systemctl Restart Httpd # Firewall-Cmd --Add-Service = https ## Peraturan On-Fly # Firewall-CMD --PerManent --Add-Service = https ## Peraturan Tetap - Perlu dimulakan semula oleh Firewalld

Mulakan semula perkhidmatan Apache

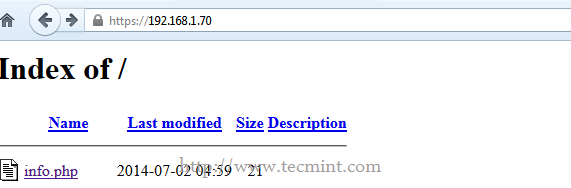

Mulakan semula perkhidmatan Apache 3. Untuk menguji sambungan SSL, buka penyemak imbas jauh dan navigasi ke alamat IP pelayan anda menggunakan protokol HTPS https: // server_ip.

Ujian sambungan SSL

Ujian sambungan SSL Langkah 2: Buat sijil dan kunci SSL

4. Komunikasi SSL sebelumnya antara pelayan dan klien telah dilakukan menggunakan sijil lalai dan kunci yang dihasilkan secara automatik pada pemasangan. Untuk menjana kunci peribadi baru dan pasangan sijil yang ditandatangani sendiri buat skrip bash berikut pada laluan sistem yang boleh dilaksanakan ($ Jalan).

Untuk tutorial ini /usr/tempatan/bin/ Laluan dipilih, pastikan skrip mempunyai set bit yang boleh dilaksanakan dan, kemudian, gunakannya sebagai arahan untuk membuat pasangan SSL baru /etc/httpd/ssl/ sebagai lokasi lalai sijil dan kunci.

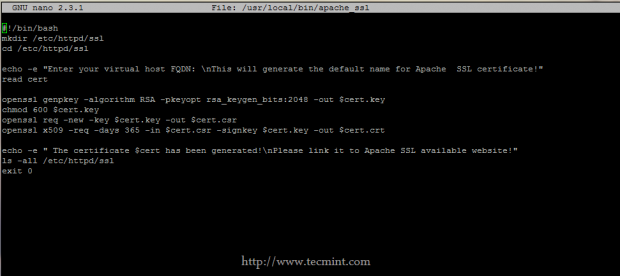

# nano/usr/tempatan/bin/apache_ssl

Gunakan kandungan fail berikut.

#!/bin/bash mkdir/etc/httpd/ssl cd/etc/httpd/ssl echo -e "Masukkan host maya anda fqdn: \ nthis akan menghasilkan nama lalai untuk sijil ssl Apache dan kunci!"Baca Cert OpenSSL Genpkey -Algorithm RSA -PKEYOPT RSA_KEYGEN_BITS: 2048 -out $ CERT.Key Chmod 600 $ Cert.Kunci OpenSSL Req -New -Key $ Cert.Kunci -Out $ Cert.CSR OpenSSL X509 -REQ -Days 365 -in $ CERT.CSR -SignKey $ Cert.Kunci -Out $ Cert.CRT ECHO -E "Sijil dan kunci untuk $ cert telah dihasilkan!\ nlease pautan ke laman web Apache SSL yang tersedia!"ls -all/etc/httpd/ssl exit 0

Buat sijil dan kunci ditandatangani sendiri

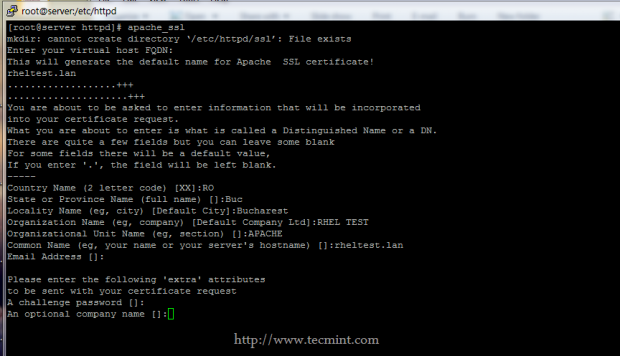

Buat sijil dan kunci ditandatangani sendiri 5. Sekarang buat skrip ini boleh dilaksanakan dan melancarkannya untuk menghasilkan sepasang sijil baru dan kunci untuk tuan rumah Apache SSL anda.

Isi dengan maklumat anda dan perhatikan Nama yang selalu digunakan Nilai untuk memadankan FQDN pelayan anda atau sekiranya hosting maya untuk dipadankan dengan alamat web yang akan anda akses semasa menyambung ke laman web yang selamat.

# chmod +x/usr/local/bin/apache_ssl # apache_ssl

Masukkan maklumat SSL

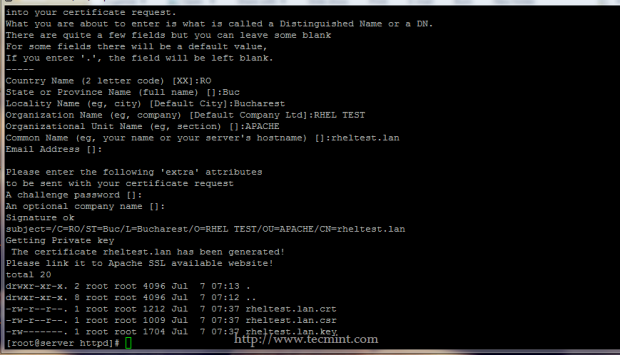

Masukkan maklumat SSL 6. Selepas sijil dan kunci dijana, skrip akan membentangkan penyenaraian panjang semua pasangan SSL Apache anda yang disimpan di /etc/httpd/ssl/ Lokasi.

Pasangan SSL Apache

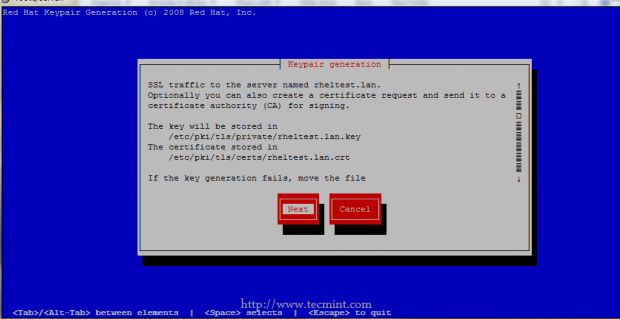

Pasangan SSL Apache 7. Pendekatan lain untuk menjana sijil dan kunci SSL adalah dengan memasang crypto-utils pakej pada sistem anda dan menjana pasangan menggunakan Genkey arahan, yang boleh mengenakan beberapa masalah terutama apabila digunakan pada a Dempul skrin terminal.

Oleh itu, saya cadangkan untuk menggunakan kaedah ini hanya apabila anda disambungkan terus ke monitor skrin.

# yum Pasang crypto-utils # Genkey your_fqdn

Pasang pakej crypto

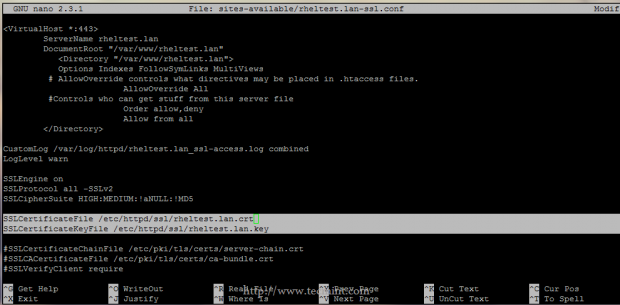

Pasang pakej crypto 8. Untuk menambah sijil baru dan kunci ke laman web SSL anda, buka fail konfigurasi laman web anda dan ganti SSLCertificateFile dan SSLCertificateKeyFile pernyataan dengan lokasi dan nama pasangan baru dengan sewajarnya.

Dayakan SSL di VirtualHosts

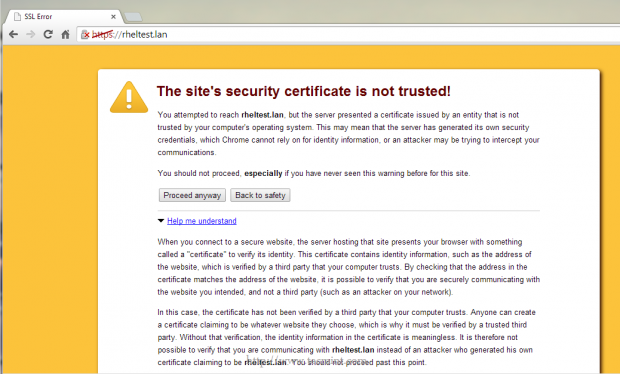

Dayakan SSL di VirtualHosts 9. Sekiranya sijil tidak dikeluarkan oleh pihak berkuasa persijilan CA yang dipercayai atau nama hos dari sijil tidak sepadan dengan nama hos yang menubuhkan sambungan, ralat harus muncul pada penyemak imbas anda dan anda mesti menerima sijil secara manual.

Kesalahan sijil SSL

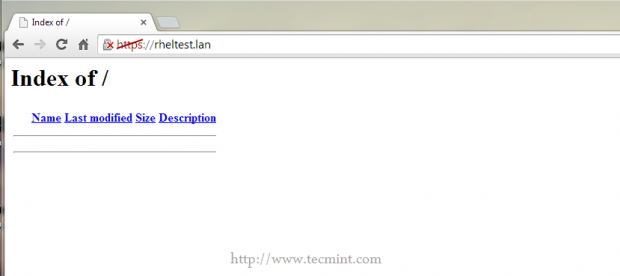

Kesalahan sijil SSL  SSL didayakan di Apache

SSL didayakan di Apache Itu sahaja! Sekarang anda boleh menggunakan APACHE_SSLSebagai baris arahan pada RHEL/CentOS 7.0 Untuk menjana seberapa banyak pasangan sijil dan kunci yang ditandatangani sendiri, dan semuanya akan disimpan /etc/httpd/ssl/ jalan dengan fail kunci yang dilindungi dengan 700 keizinan.

- « Cara membuat dan menyiapkan LUNs menggunakan LVM dalam Pelayan Sasaran ISCSI di RHEL/CentOS/Fedora - Bahagian II

- Pasang kernel 3.16 (dikeluarkan terkini) di Ubuntu dan derivatif »