Cara membuat sijil SSL yang ditandatangani sendiri di CentOS 8

- 3033

- 891

- Jerome Quitzon

SSL (Lapisan soket selamat), dan versi yang lebih baik, TLS (Lapisan soket pengangkutan), adalah protokol keselamatan yang digunakan untuk mendapatkan trafik web yang dihantar dari pelayar web klien ke pelayan web.

An SSL Sijil adalah sijil digital yang mewujudkan saluran selamat antara pelayar pelanggan dan pelayan web. Dengan berbuat demikian, data sensitif dan sulit seperti data kad kredit, kelayakan log masuk, dan maklumat lain yang sangat peribadi disulitkan, menghalang penggodam daripada menguping dan mencuri maklumat anda.

Apakah sijil SSL yang ditandatangani sendiri?

Sijil SSL yang ditandatangani sendiri, tidak seperti yang lain SSL sijil yang ditandatangani dan dipercayai oleh a Pihak Berkuasa Sijil (Ca), adalah sijil yang ditandatangani oleh individu yang memilikinya.

Ia benar -benar bebas untuk membuatnya dan merupakan cara yang murah untuk menyulitkan pelayan web anda yang dihoskan secara tempatan. Walau bagaimanapun, penggunaan sijil SSL yang ditandatangani sendiri sangat tidak digalakkan dalam persekitaran pengeluaran atas sebab-sebab berikut:

- Kerana ia tidak ditandatangani oleh a Pihak Berkuasa Sijil, Sijil SSL yang ditandatangani sendiri menjana makluman pada pelayar web memberi amaran kepada pengguna risiko yang berpotensi di hadapan sekiranya mereka memutuskan untuk meneruskan. Makluman ini tidak diingini dan akan menghalang pengguna daripada melawat laman web anda, yang berpotensi membawa kepada penurunan trafik web. Sebagai penyelesaian kepada peringatan ini, organisasi biasanya menggalakkan pekerja mereka untuk mengabaikan makluman dan meneruskan ke hadapan. Ini mungkin menimbulkan kebiasaan berbahaya di kalangan pengguna yang mungkin memutuskan untuk terus mengabaikan peringatan ini di laman web dalam talian yang lain, yang berpotensi menjadi mangsa ke laman web pancingan data.

- Sijil ditandatangani sendiri mempunyai tahap keselamatan rendah kerana mereka melaksanakan teknologi cipher peringkat rendah dan hash. Oleh itu, tahap keselamatan mungkin tidak setanding dengan dasar keselamatan standard.

- Di samping itu, tidak ada sokongan untuk fungsi Infrastruktur Utama Awam (PKI).

Yang mengatakan, penggunaan sijil SSL yang ditandatangani sendiri bukanlah idea yang tidak baik untuk menguji perkhidmatan dan aplikasi pada mesin tempatan yang memerlukan TLS / SSL penyulitan.

Dalam panduan ini, anda akan belajar cara memasang sijil SSL yang ditandatangani sendiri di Apache pelayan web localhost di a Centos 8 sistem pelayan.

Prasyarat:

Sebelum memulakan, pastikan anda mempunyai keperluan asas berikut:

- Contoh pelayan CentOS 8.

- Apache Webserver dipasang di pelayan

- Nama tuan rumah yang sudah dikonfigurasikan dan ditakrifkan dalam /etc/hos fail. Untuk panduan ini, kami akan menggunakan

Tecmint.tempatannama hos untuk pelayan kami.

Langkah 1: Memasang Mod_SSL di CentOS

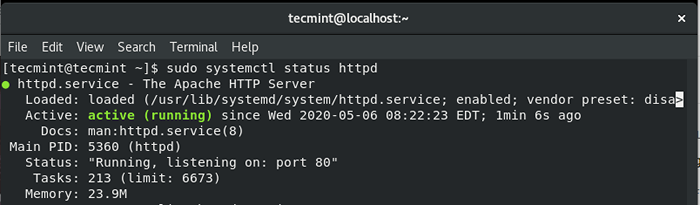

1. Untuk memulakan, anda perlu mengesahkan bahawa Apache Pelayan web dipasang dan berjalan.

$ sudo Systemctl Status httpd

Inilah output yang diharapkan.

Sahkan status Apache

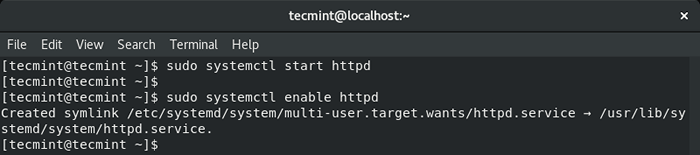

Sahkan status Apache Sekiranya webserver tidak berjalan, anda boleh memulakan dan membolehkannya apabila boot menggunakan arahan.

$ sudo systemctl start httpd $ sudo systemctl enable httpd

Mulakan pelayan web Apache

Mulakan pelayan web Apache Anda boleh mengesahkannya jika Apache sedang berjalan dan berjalan.

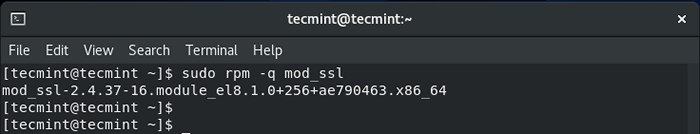

2. Untuk membolehkan pemasangan dan persediaan sijil SSL yang ditandatangani sendiri, mod_ssl Pakej diperlukan.

$ sudo dnf pemasangan mod_ssl

Setelah dipasang, anda boleh mengesahkan pemasangannya dengan menjalankan.

$ sudo rpm -q mod_ssl

Sahkan pemasangan SSL mod

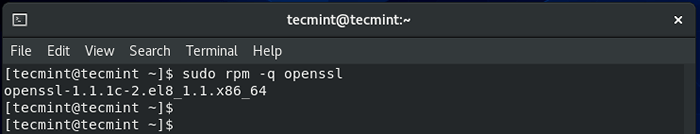

Sahkan pemasangan SSL mod Juga, pastikan bahawa OpenSSL Pakej dipasang (OpenSSL Datang dipasang secara lalai dalam Centos 8).

$ sudo rpm -q openssl

Sahkan pemasangan OpenSSL

Sahkan pemasangan OpenSSL Langkah 2: Buat sijil SSL yang ditandatangani sendiri untuk Apache

3. Dengan Apache pelayan web dan semua prasyarat di cek, anda perlu membuat direktori di mana kunci kriptografi akan disimpan.

Dalam contoh ini, kami telah membuat direktori di /etc/ssl/swasta.

$ sudo mkdir -p/etc/ssl/swasta

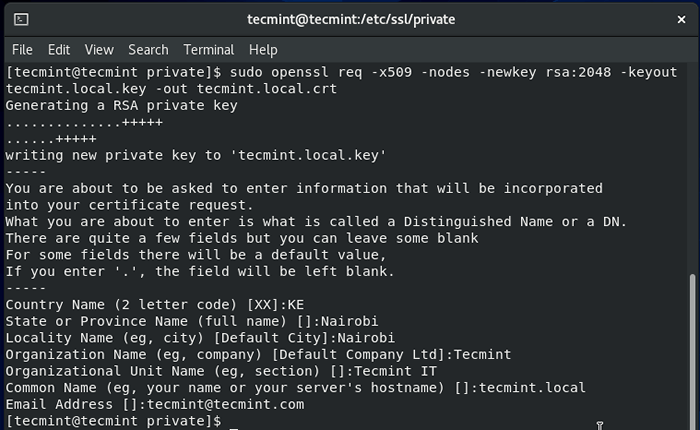

Sekarang buat kunci sijil SSL tempatan dan fail menggunakan arahan:

$ sudo openssl req -x509 -nodes -newkey rsa: 2048 -keyout tecmint.tempatan.Key -out Tecmint.tempatan.Crt

Mari kita lihat apa beberapa pilihan dalam perintah sebenarnya berdiri untuk:

- Req -x509 - Ini menunjukkan bahawa kami menggunakan permintaan penandatanganan sijil x509 (CSR).

- -nod - Pilihan ini mengarahkan OpenSSL untuk melangkau menyulitkan sijil SSL menggunakan frasa laluan. Idea di sini adalah untuk membolehkan Apache dapat membaca fail tanpa apa -apa jenis campur tangan pengguna yang tidak mungkin jika frasa laluan disediakan.

- -Newkey RSA: 2048 - Ini menunjukkan bahawa kita mahu secara serentak membuat kunci baru dan sijil baru. Bahagian RSA: 2048 menunjukkan bahawa kita mahu mencipta kunci RSA 2048-bit.

- -keyout - Pilihan ini menentukan di mana untuk menyimpan fail kunci peribadi yang dihasilkan semasa penciptaan.

- -keluar - Pilihannya menentukan di mana untuk meletakkan sijil SSL yang dibuat.

Buat sijil SSL tempatan untuk Apache

Buat sijil SSL tempatan untuk Apache Langkah 3: Pasang sijil SSL yang ditandatangani sendiri di Apache

4. Setelah menjana fail sijil SSL, kini sudah tiba masanya untuk memasang sijil menggunakan tetapan pelayan web Apache. Buka dan edit /etc/httpd/conf.D/SSL.Conf fail konfigurasi.

$ sudo vi/etc/httpd/conf.D/SSL.Conf

Pastikan anda mempunyai baris berikut antara tag hos maya.

ServerAdmin [dilindungi e -mel] ServerName www.Tecmint.Serveralias tempatan Tecmint.Dokumen Tempatan/VAR/WWW/HTML SSLENGINE ON Sslcertificatefile/etc/ssl/swasta/tecmint.tempatan.Crt SSLCertificateSeyFile/etc/ssl/swasta/tecmint.tempatan.kunci

Simpan dan keluar dari fail. Untuk perubahan yang akan dilaksanakan, mulakan semula Apache menggunakan arahan:

$ sudo systemctl mulakan semula httpd

5. Untuk pengguna luaran untuk mengakses pelayan anda, anda perlu membuka port 443 melalui firewall seperti yang ditunjukkan.

$ sudo firewall-cmd --add-port = 443 --Zone = public --permanent $ sudo firewall-cmd-reload

Langkah 3: Menguji sijil SSL yang ditandatangani sendiri di Apache

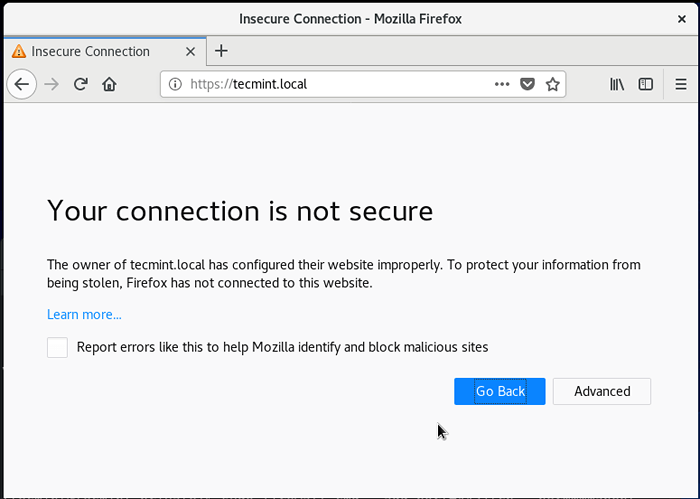

Dengan semua konfigurasi di tempat, api penyemak imbas anda dan semak alamat pelayan anda menggunakan alamat IP pelayan atau nama domain menggunakan protokol HTTPS.

Untuk menyelaraskan ujian, anda mungkin mempertimbangkan untuk mengarahkan protokol HTTP ke HTTPS di webserver Apache. Ini supaya apabila anda melayari domain di HTTP biasa, ia akan secara automatik akan diarahkan ke protokol HTTPS.

Oleh itu, semak imbas domain atau IP pelayan anda

https: // domain_name/

Anda akan mendapat amaran yang memaklumkan bahawa sambungan tidak selamat seperti yang ditunjukkan. Ini akan berbeza dari satu penyemak imbas ke yang lain. Seperti yang anda fikirkan, amaran itu disebabkan oleh fakta bahawa sijil SSL tidak ditandatangani oleh Pihak Berkuasa Sijil dan penyemak imbas mendaftarkan bahawa dan melaporkan bahawa sijil tidak boleh dipercayai.

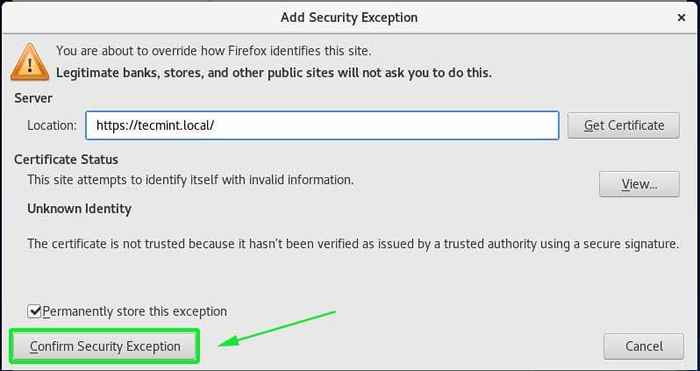

Amaran Sijil SSL

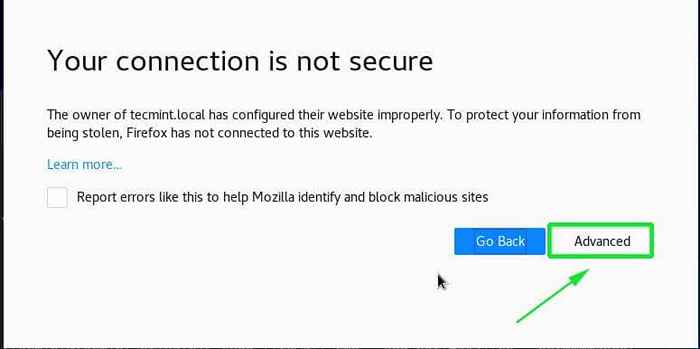

Amaran Sijil SSL Untuk meneruskan ke laman web anda, klik pada 'Lanjutan'Tab seperti yang ditunjukkan di atas:

Teruskan amaran sijil SSL

Teruskan amaran sijil SSL Seterusnya, tambahkan pengecualian kepada penyemak imbas.

Sahkan Pengecualian Keselamatan

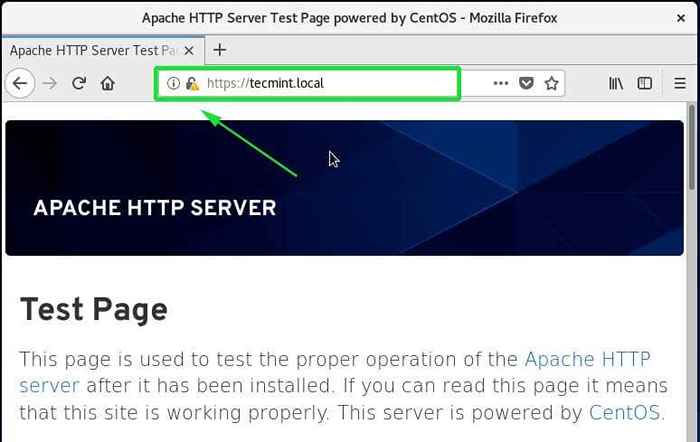

Sahkan Pengecualian Keselamatan Akhirnya, muat semula penyemak imbas anda dan perhatikan bahawa anda kini boleh mengakses pelayan, walaupun, akan ada amaran pada bar url bahawa laman web ini tidak selamat sepenuhnya atas alasan yang sama bahawa sijil SSL ditandatangani sendiri dan tidak ditandatangani oleh Pihak Berkuasa Sijil.

Akses Laman Web melalui HTTPS

Akses Laman Web melalui HTTPS Harapan kami sekarang anda boleh meneruskan dan membuat dan memasang sijil SSL yang ditandatangani sendiri di pelayan web Apache Localhost Centos 8.

- « Cara memasang dan menggunakan pengurus tetingkap i3 di linux

- Cara Bekerja Dengan Tarikh dan Masa di Bash Menggunakan Perintah Tarikh »