Cara mengkonfigurasi pengesahan tanpa kata laluan ssh pada rhel 9

- 4823

- 1489

- Don Will

Ringkasan untuk Shell selamat, SSH adalah protokol rangkaian yang selamat yang menyulitkan trafik antara dua titik akhir. Ia membolehkan pengguna menyambung dan/atau memindahkan fail dengan selamat melalui rangkaian.

SSH kebanyakannya digunakan oleh pentadbir rangkaian dan sistem untuk mengakses dan mengurus aset jauh seperti pelayan dan peranti rangkaian dengan selamat. Ia menggunakan kaedah penyulitan yang kuat seperti AES dan algoritma hash seperti Sha-2 dan Ecdsa untuk menyulitkan lalu lintas ditukar antara pelanggan dan sistem terpencil.

[Anda mungkin juga suka: Cara Mengamankan dan Mengasaskan Pelayan OpenSSH]

SSH melaksanakan dua kaedah pengesahan; berasaskan kata laluan pengesahan dan Kunci awam pengesahan. Yang terakhir lebih disukai kerana ia menawarkan keselamatan yang lebih baik menggunakan pengesahan utama awam yang melindungi sistem terhadap serangan kekerasan.

Dengan itu, kami akan menunjukkan bagaimana anda dapat mengkonfigurasi SSH Pengesahan berasaskan kunci pada RHEL 9.

Persediaan Makmal Ujian

Inilah persediaan kami

- Sistem Linux/Unix (berasaskan Ubuntu atau RHEL) di mana kami akan menjana pasangan kunci. Untuk panduan ini, saya menggunakan Ubuntu pengedaran.

- Contoh RHEL 9 (awan ini menjadi VPS di premis atau awan).

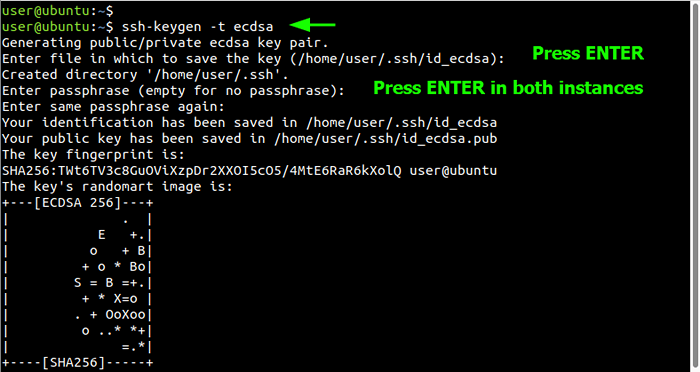

Langkah 1: Menjana pasangan kunci ECDSA SSH

Akses sistem linux anda dan menjana SSH pasangan kunci seperti berikut. Dalam panduan ini, kami akan menjana pasangan kunci menggunakan Ecdsa algoritma yang memberikan penyulitan dan keselamatan yang lebih baik.

Oleh itu, untuk menjana Ecdsa Pasangan Key, jalankan arahan:

$ ssh -keygen -t ecdsa

Perintah akan membimbing anda melalui satu siri arahan.

Secara lalai, pasangan kunci disimpan di direktori rumah pengguna di dalam ~/.SSH direktori. Anda boleh menerima ini sebagai destinasi pasangan kunci SSH dengan menekan Masukkan Di papan kekunci, jika tidak, anda boleh menentukan jalan pilihan anda. Dalam panduan ini, kami telah memutuskan untuk pergi dengan laluan lalai.

Seterusnya, anda akan diminta untuk menyediakan frasa laluan. Ini pada dasarnya adalah kata laluan yang anda perlu sediakan apabila mewujudkan hubungan dengan alat kawalan jauh RHEL 9 sistem. Ia menyediakan lapisan perlindungan tambahan di atas penyulitan yang ditawarkan oleh kunci SSH.

Walau bagaimanapun, jika rancangan anda adalah untuk mengautomasikan proses di atas SSH perlindungan atau konfigurasikan pengesahan tanpa kata laluan, disarankan untuk meninggalkan ini kosong. Dan oleh itu, kami akan meninggalkan ini kosong dengan, sekali lagi, memukul masuk.

Berikut adalah output perintah runtime.

Menjana pasangan kunci ecdsa ssh

Menjana pasangan kunci ecdsa ssh Anda boleh melihat sepasang SSH Key Pair menggunakan arahan LS seperti yang ditunjukkan.

$ ls -l ~/.SSH

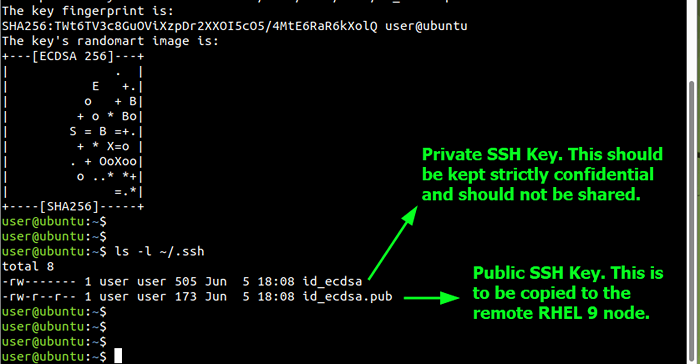

The id_ecdsa adalah kunci peribadi sementara id_ecdsa.pub adalah kunci awam. Kunci persendirian harus selalu menjadi rahsia dan tidak boleh dikongsi atau dibebaskan kepada sesiapa sahaja. Sebaliknya, anda bebas untuk berkongsi orang ramai dengan mana -mana sistem terpencil yang ingin anda sambungkan.

Semak kunci SSH

Semak kunci SSH Langkah 2: Salin Kunci SSH Awam ke RHEL Jauh 9

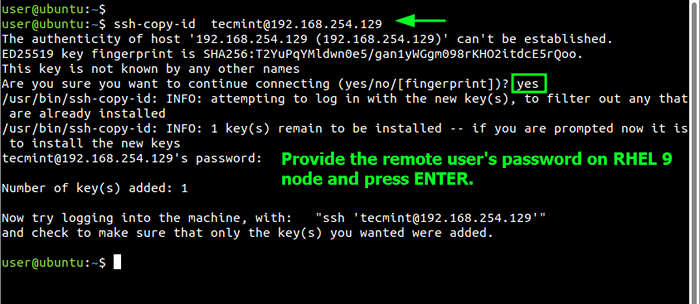

Langkah seterusnya adalah menyalin kunci awam ke jauh RHEL 9 contoh. Anda boleh melakukan ini dengan cara manual atau menggunakan SSH-COPY-ID Alat baris arahan. Oleh kerana yang terakhir jauh lebih mudah dan lebih mudah digunakan, gunakannya menggunakan sintaks berikut.

$ ssh-copy-id [dilindungi e-mel]

Dalam kes kita, arahan itu akan menjadi seperti berikut Tecmint adalah pengguna log masuk biasa dan 192.168.254.129 adalah alamat IP pengguna jauh.

$ ssh-copy-id [dilindungi e-mel]

Taip ya untuk terus menyambung. Kemudian berikan kata laluan pengguna jauh dan tekan Enter.

Salin kekunci SSH ke RHEL Jauh 9

Salin kekunci SSH ke RHEL Jauh 9 Kunci awam akan disalin ke diberi kuasa_keys fail dalam ~/.SSH Direktori Direktori Rumah Pengguna Jauh. Setelah kunci disalin, kini anda boleh log masuk ke jauh RHEL 9 contoh menggunakan pengesahan kunci awam.

CATATAN: Dalam RHEL 9, Log masuk akar ke atas SSH dilumpuhkan atau ditolak secara lalai. Ini adalah atas alasan yang baik - ia menghalang penyerang dari pembalakan menggunakan akaun root yang akan memberinya semua keistimewaan pada sistem. Oleh itu menyalin kunci awam ke sistem RHEL sebagai akar akan gagal.

Dayakan log masuk akar di RHEL 9

Sekiranya anda perlu log masuk sebagai root, anda perlu mengedit konfigurasi SSH lalai seperti berikut.

$ sudo vim/etc/ssh/sshd_config

Seterusnya, tetapkan PermitRootlogin atribut kepada Ya dan simpan perubahan dan keluar dari fail.

Untuk menggunakan perubahan yang dibuat, mulakan semula perkhidmatan SSH.

$ sudo systemctl mulakan semula ssh

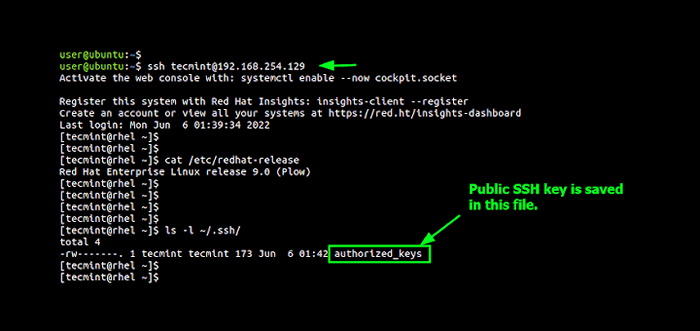

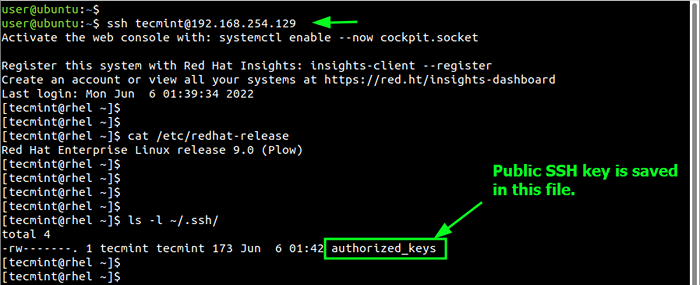

Langkah 3: Sahkan pengesahan kunci awam SSH

Sekarang marilah kita mengesahkan pengesahan kunci awam. Untuk melakukan ini, log masuk seperti berikut.

$ ssh [dilindungi e -mel]

Kali ini, anda tidak akan diminta untuk kata laluan dan anda akan jatuh terus ke jauh RHEL 9 shell seperti yang ditunjukkan. Anda juga mungkin mahu mengesahkan kehadiran diberi kuasa_keys fail seperti yang disebutkan sebelumnya.

$ ls -l ~/.SSH

Semak fail yang sahih_keys

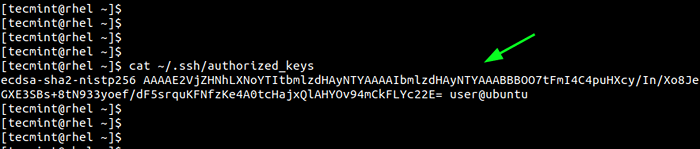

Semak fail yang sahih_keys Anda juga boleh melihat kriptografi fail kunci awam menggunakan arahan kucing.

$ kucing ~/.SSH/Authorized_keys

Lihat kunci kriptografi

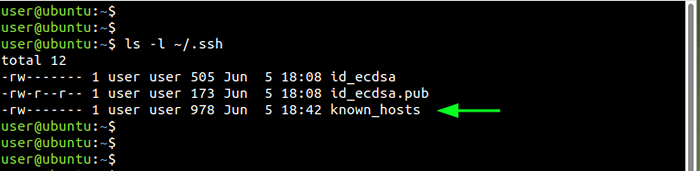

Lihat kunci kriptografi Di desktop linux di mana kami menjana SSH kunci, fail yang dipanggil terkenal_hosts dihasilkan di ~/.SSH direktori. Ini mengandungi cap jari semua pelayan jauh yang telah disambungkan ke sistem.

Semak fail yang diketahui_hosts

Semak fail yang diketahui_hosts Dalam panduan ini, kami telah berjaya mengkonfigurasi pengesahan berasaskan kunci SSH RHEL 9. Maklum balas anda sangat dialu -alukan.

- « OS Keselamatan Parrot Apa yang Anda Perlu Tahu

- Pengurusan Log terkemuka Industri Graylog untuk Linux »