Cara Mengkonfigurasi Firewall di Ubuntu 18.04

- 3177

- 516

- Don Will

Firewall yang dikonfigurasikan dengan betul adalah salah satu aspek yang paling penting dalam keselamatan sistem keseluruhan. Secara lalai Ubuntu dilengkapi dengan alat konfigurasi firewall yang dipanggil UFW (firewall tidak rumit).

UFW adalah front-end yang mesra pengguna untuk menguruskan peraturan firewall iptables dan matlamat utamanya adalah untuk menjadikan menguruskan iptables lebih mudah atau seperti namanya tidak rumit. Firewall Ubuntu direka sebagai cara mudah untuk melaksanakan tugas firewall asas tanpa pembelajaran iptables. Ia tidak menawarkan semua kuasa perintah iptables standard, tetapi ia kurang kompleks.

Dalam tutorial ini anda akan belajar:

- Apa itu UFW dan gambaran keseluruhannya.

- Cara memasang UFW dan melaksanakan pemeriksaan status.

- Cara menggunakan IPv6 dengan UFW.

- Dasar lalai UFW.

- Profil permohonan.

- Cara Membenarkan dan Menolak Sambungan.

- Log firewall.

- Cara Menghapus Peraturan UFW.

- Cara melumpuhkan dan menetapkan semula ufw.

Ubuntu ufw.

Ubuntu ufw. Keperluan perisian dan konvensyen yang digunakan

| Kategori | Keperluan, konvensyen atau versi perisian yang digunakan |

|---|---|

| Sistem | Ubuntu 18.04 |

| Perisian | Ubuntu dibangunkan firewall ufw |

| Yang lain | Akses istimewa ke sistem linux anda sebagai akar atau melalui sudo perintah. |

| Konvensyen | # - Memerlukan arahan Linux yang diberikan untuk dilaksanakan dengan keistimewaan akar sama ada secara langsung sebagai pengguna root atau dengan menggunakan sudo perintah$ - Memerlukan arahan Linux yang diberikan sebagai pengguna yang tidak layak |

Tinjauan UFW

Kernel Linux termasuk subsistem Netfilter, yang digunakan untuk memanipulasi atau menentukan nasib trafik rangkaian yang menuju ke atau melalui pelayan anda. Semua Penyelesaian Firewall Linux Moden Gunakan sistem ini untuk penapisan paket.

Sistem penapisan paket kernel tidak akan digunakan sedikit kepada pentadbir tanpa antara muka ruang pengguna untuk menguruskannya. Ini adalah tujuan iptables: Apabila satu paket mencapai pelayan anda, ia akan diserahkan kepada subsistem Netfilter untuk penerimaan, manipulasi, atau penolakan berdasarkan peraturan yang dibekalkan dari ruang pengguna melalui iptables. Oleh itu, iptables adalah semua yang anda perlukan untuk menguruskan firewall anda, jika anda sudah biasa dengannya, tetapi banyak frontends tersedia untuk memudahkan tugas.

UFW, atau firewall yang tidak rumit, adalah bahagian depan untuk iptables. Matlamat utamanya adalah untuk menjadikan menguruskan firewall drop-mati mudah dan menyediakan antara muka yang mudah digunakan. Ia disokong dengan baik dan popular di komuniti Linux-walaupun dipasang secara lalai dalam banyak pengagihan. Oleh itu, ini adalah cara yang baik untuk memulakan mendapatkan potongan anda.

Pasang pemeriksaan UFW dan status

Firewall yang tidak rumit harus dipasang secara lalai di Ubuntu 18.04, tetapi jika ia tidak dipasang pada sistem anda, anda boleh memasang pakej dengan menggunakan arahan:

$ sudo apt-get memasang ufw

Setelah pemasangan selesai, anda boleh menyemak status UFW dengan arahan berikut:

$ sudo ufw status verbose

Ubuntu1804@linux: ~ $ sudo ufw status verbose [sudo] kata laluan untuk ubuntu1804: status: ubuntu1804@linux tidak aktif: ~ $

ubuntu1804@linux: ~ $ sudo ufw enable command boleh mengganggu sambungan SSH yang ada. Teruskan dengan operasi (y | n)? y Firewall aktif dan didayakan pada permulaan sistem ubuntu1804@linux: ~ $

Ubuntu1804@linux: ~ $ sudo ufw status verbose Status: Pembalakan aktif: ON (Rendah) Lalai: menafikan (masuk), membenarkan (keluar), dilumpuhkan (dihalakan) profil baru: langkau ubuntu1804@linux: ~ $

Menggunakan IPv6 dengan UFW

Sekiranya pelayan anda dikonfigurasikan untuk IPv6, pastikan UFW dikonfigurasikan untuk menyokong IPv6 supaya akan mengkonfigurasi kedua -dua peraturan firewall IPv4 dan IPv6 anda. Untuk melakukan ini, buka konfigurasi UFW dengan arahan ini:

$ sudo vim/etc/lalai/ufw

Kemudian pastikan IPv6 ditetapkan ke Ya, Seperti So:

IPv6 = Ya

Simpan dan berhenti. Kemudian mulakan semula firewall anda dengan arahan berikut:

$ sudo ufw disable $ sudo ufw enable

Sekarang ufw akan mengkonfigurasi firewall untuk kedua -dua IPv4 dan IPv6, apabila sesuai.

Dasar lalai UFW

Secara lalai, UFW akan menyekat semua sambungan masuk dan membenarkan semua sambungan keluar. Ini bermakna sesiapa yang cuba mengakses pelayan anda tidak akan dapat menyambung melainkan anda secara khusus membuka port, sementara semua aplikasi dan perkhidmatan yang dijalankan di pelayan anda akan dapat mengakses dunia luar.

Polis lalai ditakrifkan dalam /etc/lalai/ufw fail dan boleh diubah menggunakan arahan lalai sudo ufw.

$ sudo ufw lalai menafikan keluar

Dasar Firewall adalah asas untuk membina peraturan yang lebih terperinci dan pengguna yang ditentukan. Dalam kebanyakan kes, dasar lalai UFW awal adalah titik permulaan yang baik.

Profil permohonan

Semasa memasang pakej dengan arahan apt, ia akan menambah profil aplikasi ke /etc/ufw/aplikasi.d direktori. Profil menerangkan perkhidmatan dan mengandungi tetapan UFW.

Anda boleh menyenaraikan semua profil aplikasi yang terdapat di pelayan anda menggunakan arahan:

Senarai aplikasi $ sudo ufw

Bergantung pada pakej yang dipasang pada sistem anda, output akan kelihatan serupa dengan yang berikut:

Ubuntu1804@linux: ~ $ sudo ufw daftar aplikasi [sudo] kata laluan untuk ubuntu1804: Aplikasi yang tersedia: cawan openssh ubuntu1804@linux: ~ $

Untuk mencari maklumat lanjut mengenai profil tertentu dan termasuk peraturan, gunakan arahan berikut:

$ sudo ufw app info ''

Ubuntu1804@linux: ~ $ sudo ufw app info 'openssh' profil: OpenSsh Tajuk: Secure Shell Server, RSHD Penggantian Keterangan: OpenSsh adalah pelaksanaan percuma protokol shell selamat. Pelabuhan: 22/TCP

Seperti yang anda lihat dari output di atas profil OpenSSH Open Port 22 Over TCP.

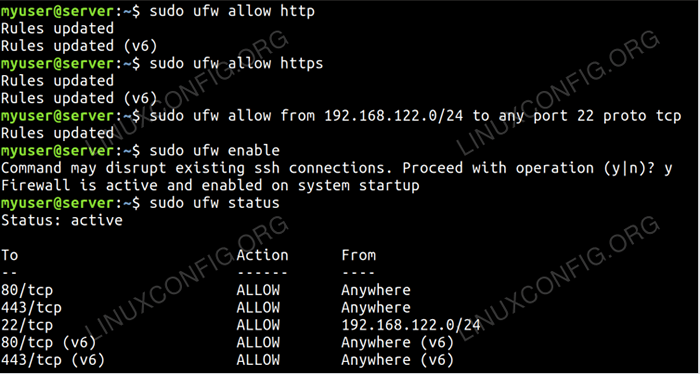

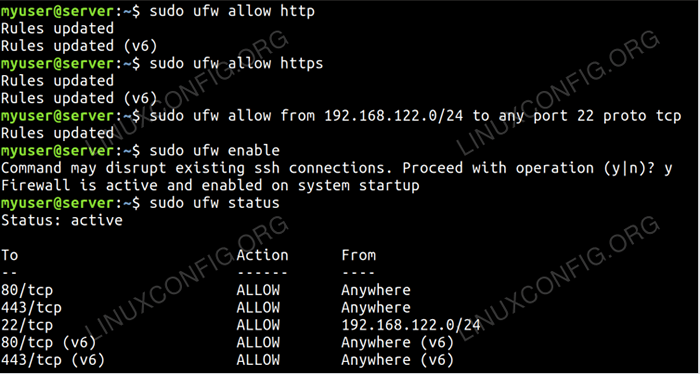

Benarkan dan menafikan sambungan

Sekiranya kita menghidupkan firewall, secara lalai akan menafikan semua sambungan masuk. Oleh itu, anda perlu membenarkan/membolehkan sambungan bergantung kepada keperluan anda. Sambungan boleh dibuka dengan menentukan port, nama perkhidmatan atau profil aplikasi.

$ sudo ufw membenarkan ssh

$ sudo ufw membenarkan http

$ sudo ufw membenarkan 80/tcp

$ sudo ufw membenarkan 'http'

Daripada membenarkan akses ke port tunggal UFW juga membolehkan kami mengakses ke julat port.

$ sudo ufw membenarkan 1000: 2000/tcp

$ sudo ufw membenarkan 3000: 4000/udp

Untuk membenarkan akses pada semua port dari mesin dengan alamat IP atau biarkan akses pada port tertentu, anda boleh mengikuti arahan:

$ sudo ufw membenarkan dari tahun 192.168.1.104

$ sudo ufw membenarkan dari tahun 192.168.1.104 ke mana -mana port 22

Perintah untuk membenarkan sambungan ke subnet alamat IP:

$ sudo ufw membenarkan dari tahun 192.168.1.0/24 ke mana -mana port 3306

Untuk membenarkan akses pada port tertentu dan hanya untuk antara muka rangkaian tertentu, anda perlu menggunakan arahan berikut:

$ sudo ufw membenarkan di ETH1 ke mana -mana port 9992

Polisi lalai untuk semua sambungan masuk ditetapkan untuk menafikan dan jika anda belum mengubahnya, UFW akan menyekat semua sambungan masuk melainkan jika anda membuka sambungan secara khusus.

Untuk menafikan semua sambungan dari subnet dan dengan pelabuhan:

$ sudo ufw menafikan dari tahun 192.168.1.0/24

$ sudo ufw menafikan dari tahun 192.168.1.0/24 ke mana -mana port 80

Log firewall

Log firewall adalah penting untuk mengiktiraf serangan, menyelesaikan masalah firewall anda, dan melihat aktiviti luar biasa di rangkaian anda. Anda mesti memasukkan peraturan pembalakan di firewall anda untuk dihasilkan, walaupun, dan peraturan pembalakan mesti datang sebelum peraturan penamatan yang berkenaan.

$ sudo ufw log masuk

Log juga akan masuk /var/log/mesej, /var/log/syslog, dan /var/log/kern.log

Memadam peraturan UFW

Tere adalah dua cara yang berbeza untuk memadam peraturan UFW, dengan nombor peraturan dan dengan menentukan peraturan sebenar.

Memadam Peraturan UFW mengikut Nombor Peraturan lebih mudah terutama jika anda baru ke UFW. Untuk memadam peraturan dengan nombor peraturan terlebih dahulu, anda perlu mencari bilangan peraturan yang ingin anda padamkan, anda boleh melakukannya dengan arahan berikut:

status $ sudo ufw bernombor

Ubuntu1804@linux: ~ $ SUDO UFW Status Status Nombor: Aktif untuk Tindakan dari------- ---- [1] 22/TCP Benarkan di mana sahaja [2] di mana sahaja dibenarkan pada tahun 192.168.1.104 [3] 22/TCP (V6) Benarkan di mana -mana sahaja (v6)

Untuk memadam Nombor 2 Peraturan, peraturan yang membolehkan sambungan ke mana -mana port dari alamat IP 192.168.1.104, gunakan arahan berikut:

$ sudo ufw padam 2

Ubuntu1804@linux: ~ $ sudo ufw hapus 2 memadam: Benarkan dari tahun 192.168.1.104 meneruskan operasi (y | n)? y peraturan dipadam ubuntu1804@linux: ~ $

Kaedah kedua adalah memadam peraturan dengan menyatakan peraturan sebenar.

$ sudo ufw padam membenarkan 22/tcp

Lumpuhkan dan tetapkan semula UFW

Sekiranya atas sebab apa pun, anda mahu menghentikan UFW dan menyahaktifkan semua peraturan yang boleh anda gunakan:

$ sudo ufw disable

Ubuntu1804@linux: ~ $ sudo ufw disable firewall berhenti dan dilumpuhkan pada permulaan sistem ubuntu1804@linux: ~ $

Menetapkan semula UFW akan melumpuhkan UFW, dan memadamkan semua peraturan aktif. Ini berguna jika anda ingin mengembalikan semua perubahan anda dan mula segar. Untuk menetapkan semula UFW Gunakan arahan berikut:

$ sudo ufw reset

ubuntu1804@linux: ~ $ sudo ufw reset menetapkan semula semua peraturan untuk dipasang lalai. Ini mungkin mengganggu sambungan SSH yang ada. Teruskan dengan operasi (y | n)? anda menyokong pengguna.peraturan 'ke'/etc/ufw/pengguna.peraturan.20181213_084801 'Sandaran' sebelum ini.peraturan 'ke'/etc/ufw/sebelumnya.peraturan.20181213_084801 'Sandaran' selepas.peraturan 'ke'/etc/ufw/selepas.peraturan.20181213_084801 'Backing Up' User6.peraturan 'ke'/etc/ufw/user6.peraturan.20181213_084801 'Sandaran' Sebelum 6.peraturan 'ke'/etc/ufw/sebelum6.peraturan.20181213_084801 'Sandaran' After6.peraturan 'ke'/etc/ufw/selepas6.peraturan.20181213_084801 'ubuntu1804@linux: ~ $

Kesimpulan

UFW dibangunkan untuk memudahkan konfigurasi firewall iptables dan menyediakan cara yang mesra pengguna untuk membuat firewall berasaskan tuan rumah IPv4 atau IPv6. Terdapat banyak utiliti firewall lain dan beberapa yang mungkin lebih mudah, tetapi UFW adalah alat pembelajaran yang baik, jika hanya kerana ia mendedahkan beberapa struktur netfilter yang mendasari dan kerana ia terdapat dalam banyak sistem.

Tutorial Linux Berkaitan:

- Perkara yang hendak dipasang di Ubuntu 20.04

- Perkara yang perlu dilakukan setelah memasang ubuntu 20.04 Focal Fossa Linux

- Pengenalan kepada Automasi, Alat dan Teknik Linux

- Ubuntu 20.04 Trik dan Perkara yang Anda Tidak Tahu

- Ubuntu 20.04 Panduan

- Mint 20: Lebih baik daripada Ubuntu dan Microsoft Windows?

- Perkara yang perlu dipasang di Ubuntu 22.04

- Cara Menghapus Peraturan Firewall UFW di Ubuntu 20.04 Focal Fossa ..

- Perkara yang perlu dilakukan setelah memasang Ubuntu 22.04 Jur -ubur Jammy ..

- Gelung bersarang dalam skrip bash