Mengkonfigurasi SquidGuard, Membolehkan Peraturan Kandungan dan Menganalisis Log Squid - Bahagian 6

- 4963

- 196

- Mr. Ramon Runolfsson

A Lfce (Jurutera Bersertifikat Yayasan Linux) adalah seorang profesional yang mempunyai kemahiran yang diperlukan untuk memasang, mengurus, dan menyelesaikan masalah rangkaian dalam sistem Linux, dan bertanggungjawab terhadap reka bentuk, pelaksanaan dan penyelenggaraan seni bina sistem secara keseluruhan.

Jurutera Bersertifikat Yayasan Linux - Bahagian 6

Jurutera Bersertifikat Yayasan Linux - Bahagian 6 Memperkenalkan Program Persijilan Yayasan Linux.

Dalam catatan sebelumnya kami membincangkan cara memasang Cumi + squidguard dan cara mengkonfigurasi sotong untuk mengendalikan atau menyekat permintaan akses dengan betul. Sila pastikan anda meneruskan kedua -dua tutorial tersebut dan memasang kedua -dua Squid dan SquidGuard sebelum meneruskan ketika mereka menetapkan latar belakang dan konteks untuk apa yang akan kami sampaikan dalam siaran ini: Mengintegrasikan SquidGuard dalam persekitaran Squid Kerja untuk melaksanakan peraturan Blacklist dan Kawalan Kandungan ke atas pelayan proksi.

Keperluan

- Pasang Squid dan SquidGuard - Bahagian 1

- Mengkonfigurasi Pelayan Proksi Squid dengan Akses Terhad - Bahagian 5

Apa yang boleh / tidak boleh saya gunakan squidguard untuk?

Walaupun squidguard pasti akan meningkatkan dan meningkatkan ciri sotong, penting untuk menyerlahkan apa yang dapat dan apa yang tidak dapat dilakukannya.

SquidGuard boleh digunakan untuk:

- Hadkan akses web yang dibenarkan untuk sesetengah pengguna ke senarai pelayan web dan/atau URL yang diterima/terkenal sahaja, sambil menafikan akses ke pelayan web yang disenarai hitam dan/atau URL yang lain.

- Blok akses ke tapak (mengikut alamat IP atau nama domain) yang sepadan dengan senarai ungkapan atau perkataan biasa untuk sesetengah pengguna.

- Memerlukan penggunaan nama domain/melarang penggunaan alamat IP dalam URL.

- mengalihkan URL disekat ke halaman kesilapan atau maklumat.

- Gunakan peraturan akses yang berbeza berdasarkan waktu hari, hari dalam seminggu, tarikh dll.

- Melaksanakan peraturan yang berbeza untuk kumpulan pengguna yang berbeza.

Walau bagaimanapun, squidguard atau sotong tidak boleh digunakan untuk:

- menganalisis teks di dalam dokumen dan bertindak hasil.

- mengesan atau menyekat bahasa skrip tertanam seperti JavaScript, Python, atau VBScript di dalam kod HTML.

Senarai hitam - asas

Senarai hitam adalah bahagian penting dari squidguard. Pada asasnya, mereka adalah fail teks biasa yang membolehkan anda melaksanakan penapis kandungan berdasarkan kata kunci tertentu. Terdapat kedua -dua senarai hitam yang tersedia dan komersial, dan anda boleh menemui pautan muat turun di laman web projek Blacklist SquidGuard.

Dalam tutorial ini, saya akan menunjukkan kepada anda bagaimana untuk mengintegrasikan senarai hitam yang disediakan oleh perkhidmatan selamat Shalla ke pemasangan squidguard anda. Senarai hitam ini percuma untuk kegunaan peribadi / bukan komersial dan dikemas kini setiap hari. Mereka termasuk, sehingga hari ini, berakhir 1,700,000 penyertaan.

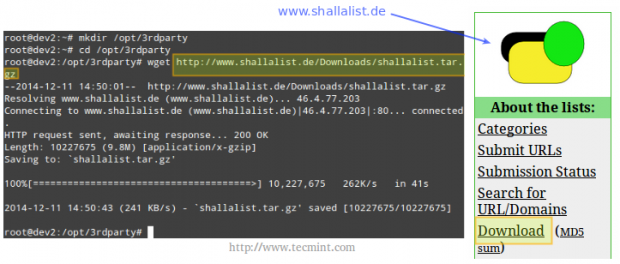

Untuk kemudahan kami, mari buat direktori untuk memuat turun pakej Blacklist.

# mkdir/opt/3rdparty # cd/opt/3rdparty # wget http: // www.shallalist.de/muat turun/shallalist.tar.Gz

Pautan muat turun terkini sentiasa tersedia seperti yang diserlahkan di bawah.

Muat turun SquidGuard Blacklist

Muat turun SquidGuard Blacklist Setelah membuat fail yang baru dimuat turun, kami akan melayari senarai hitam (Bl) folder.

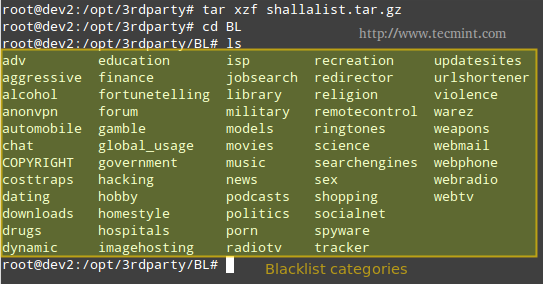

# tar xzf shallalist.tar.GZ # CD BL # ls

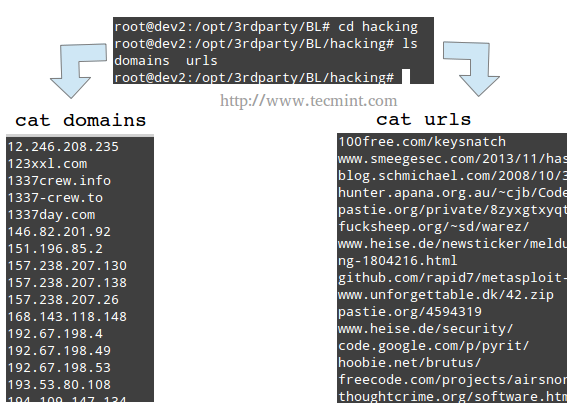

Domain Blacklist SquidGuard

Domain Blacklist SquidGuard Anda boleh memikirkan direktori yang ditunjukkan dalam output ls Sebagai kategori senarai belakang, dan subdirektori mereka yang sepadan (pilihan) sebagai subkategori, turun ke URL dan domain tertentu, yang disenaraikan dalam fail URL dan Domain, masing -masing. Rujuk gambar di bawah untuk maklumat lanjut.

Domain URL Blacklist SquidGuard

Domain URL Blacklist SquidGuard Memasang senarai hitam

Pemasangan keseluruhan Senarai Hitam pakej, atau kategori individu, dilakukan dengan menyalin Bl direktori, atau salah satu subdirektori masing -masing, ke /var/lib/squidguard/db direktori.

Sudah tentu anda boleh memuat turun Senarai Hitam Tarball ke direktori ini di tempat pertama, tetapi pendekatan yang dijelaskan sebelum ini memberi anda lebih banyak kawalan ke atas kategori apa yang harus disekat (atau tidak) pada masa tertentu.

Seterusnya, saya akan menunjukkan kepada anda cara memasang anonvpn, penggodaman, dan berbual senarai hitam dan cara mengkonfigurasi squidguard untuk menggunakannya.

Langkah 1: Salin secara rekursif anonvpn, penggodaman, dan berbual direktori dari /opt/3rdparty/bl ke /var/lib/squidguard/db.

# cp -a/opt/3rdparty/bl/anonvpn/var/lib/squidguard/db # cp -a/opt/3rdparty/bl/hacking/var/lib/squidguard/db # cp -a/opt/3rdparty/bl /sembang/var/lib/squidguard/db

Langkah 2: Gunakan fail domain dan url untuk membuat fail pangkalan data squidguard. Sila ambil perhatian bahawa arahan berikut akan berfungsi untuk membuat .db fail untuk semua senarai hitam yang dipasang - walaupun kategori tertentu mempunyai 2 atau lebih subkategori.

# squidguard -c semua

Langkah 3: Menukar pemilikan /var/lib/squidguard/db/ direktori dan kandungannya kepada pengguna proksi supaya sotong dapat membaca fail pangkalan data.

# chown -r proxy: proksi/var/lib/squidguard/db/

Langkah 4: Konfigurasikan sotong untuk menggunakan squidguard. Kami akan menggunakan sotong url_rewrite_program arahan dalam /etc/sotong/sotong.Conf Untuk memberitahu Squid untuk menggunakan SquidGuard sebagai penulis semula / pengarah URL.

Tambahkan baris berikut ke cumi.Conf, pastikan itu /usr/bin/squidguard adalah jalan mutlak yang betul dalam kes anda.

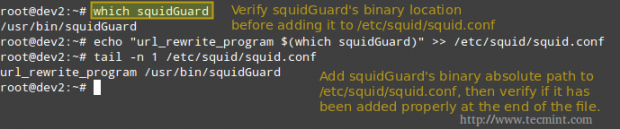

# mana squidguard # echo "url_rewrite_program $ (yang squidguard)" >>/etc/squid/squid.conf # tail -n 1/etc/squid/squid.Conf

Konfigurasikan sotong untuk menggunakan squidguard

Konfigurasikan sotong untuk menggunakan squidguard Langkah 5: Tambahkan arahan yang diperlukan untuk fail konfigurasi squidguard (terletak di /etc/squidguard/squidguard.Conf).

Sila rujuk tangkapan skrin di atas, selepas kod berikut untuk penjelasan lanjut.

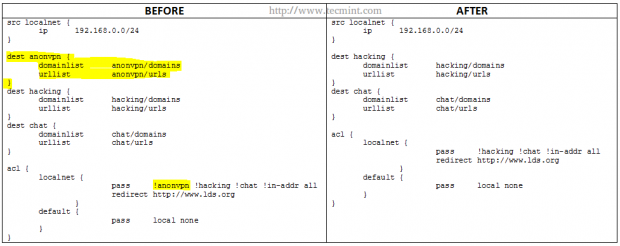

SRC LocalNet IP 192.168.0.0/24 dest anonvpn domainlist anonvpn/domain urllist anonvpn/urls hacking dest domainlist hacking/domain urllist hacking/urls dest chat domainlist/domain urlist !anonvpn !penggodaman !berbual !In-Addr Semua Redirect http: // www.LDS.org lalai pass local none

Langkah 6: Mulakan semula cumi dan ujian.

# Perkhidmatan Squid Restart [Sysvinit / Upstart-berasaskan Sistem] # SystemCtl Restart Squid.Perkhidmatan [Sistem berasaskan SystemCTL]

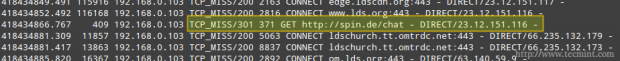

Buka penyemak imbas web dalam pelanggan dalam rangkaian tempatan dan semak imbas ke tapak yang terdapat di mana -mana fail senarai hitam (domain atau URL - kami akan menggunakan http: // spin.de/ berbual dalam contoh berikut) dan anda akan dialihkan ke URL lain, www.LDS.org Dalam kes ini.

Anda boleh mengesahkan bahawa permintaan itu dibuat ke pelayan proksi tetapi ditolak (301 respons HTTP - Berpindah secara tetap) dan dialihkan ke www.LDS.org sebaliknya.

Menganalisis log squid

Menganalisis log squid Mengeluarkan sekatan

Sekiranya atas sebab tertentu, anda perlu mengaktifkan kategori yang telah disekat pada masa lalu, keluarkan direktori yang sepadan dari /var/lib/squidguard/db dan mengulas (atau memadam) yang berkaitan ACL di dalam squidguard.Conf fail.

Contohnya, jika anda ingin mengaktifkan domain dan URL yang disenarai hitam oleh anonvpn kategori, anda perlu melakukan langkah berikut.

# rm -rf/var/lib/squidguard/db/anonvpn

Dan edit squidguard.Conf fail seperti berikut.

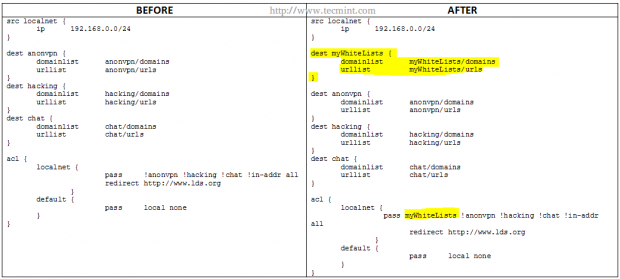

Keluarkan senarai hitam sotong

Keluarkan senarai hitam sotong Sila ambil perhatian bahawa bahagian -bahagian yang diserlahkan dalam kuning di bawah Sebelumnya telah dipadamkan Selepas.

Domain dan URL tertentu

Pada masa -masa tertentu, anda mungkin mahu membenarkan tertentu URL atau Domain, Tetapi bukan direktori yang disenarai hitam. Dalam hal ini, anda harus membuat direktori yang dinamakan myWhitelists (atau apa sahaja nama yang anda pilih) dan masukkan yang dikehendaki URL dan Domain di bawah /var/lib/squidguard/db/mywhitelists dalam fail yang dinamakan URL dan Domain, masing -masing.

Kemudian, mulakan peraturan kandungan baru seperti sebelumnya,

# squidguard -c semua

dan mengubah suai squidguard.Conf seperti berikut.

Keluarkan URL Domain dalam senarai hitam cumi

Keluarkan URL Domain dalam senarai hitam cumi Seperti dahulu, bahagian yang diserlahkan dalam kuning menunjukkan perubahan yang perlu ditambah. Perhatikan bahawa myWhitelists String perlu menjadi yang pertama dalam baris yang bermula dengan lulus.

Akhirnya, ingatlah untuk memulakan semula sotong untuk menggunakan perubahan.

Kesimpulan

Setelah mengikuti langkah -langkah yang digariskan dalam tutorial ini, anda harus mempunyai penapis kandungan yang kuat dan redirektor url bekerja dengan proksi sotong anda. Sekiranya anda mengalami sebarang masalah semasa proses pemasangan / konfigurasi anda atau ada pertanyaan atau komen, anda mungkin ingin merujuk kepada dokumentasi web squidguard tetapi sentiasa berasa bebas untuk menggugurkan kami menggunakan borang di bawah dan kami akan kembali kepada anda sebaik sahaja mungkin.

Menjadi Jurutera Bersertifikat Linux- « Cara Menghidupkan Pelayan Linux menjadi penghala untuk mengendalikan trafik secara statik dan dinamik - Bahagian 10

- Cara Memasang, Mengamankan dan Penalaan Prestasi Pelayan Pangkalan Data MariaDB »