4 cara untuk melumpuhkan akaun root di linux

- 4171

- 144

- Clarence Tromp

The akar Akaun adalah akaun muktamad pada sistem operasi Linux dan lain-lain seperti Unix. Akaun ini mempunyai akses kepada semua arahan dan fail pada sistem dengan membaca, menulis dan melaksanakan keizinan penuh. Ia digunakan untuk melaksanakan apa -apa jenis tugas pada sistem; Untuk membuat/mengemas kini/mengakses/memadam akaun pengguna lain, memasang/mengeluarkan/menaik taraf pakej perisian, dan banyak lagi.

Kerana ia akar Pengguna mempunyai kuasa mutlak, apa -apa tindakan yang dilakukannya adalah kritikal terhadap sistem. Dalam hal ini, sebarang kesalahan oleh akar Pengguna mungkin mempunyai implikasi besar terhadap operasi biasa sistem. Di samping.

Oleh itu, adalah dinasihatkan untuk melumpuhkan akses root dalam pelayan Linux anda, sebaliknya, buat akaun pentadbiran yang harus dikonfigurasikan untuk mendapatkan keistimewaan pengguna root menggunakan perintah sudo, untuk melaksanakan tugas kritikal pada pelayan.

Dalam artikel ini, kami akan menerangkan empat cara untuk melumpuhkan log masuk Akaun Pengguna Root di Linux.

Perhatian: Sebelum anda menyekat akses ke akar akaun, pastikan anda telah membuat akaun pentadbiran, yang mampu menggunakan perintah sudo untuk mendapatkan keistimewaan pengguna root, dengan perintah useradd dan memberi akaun pengguna ini kata laluan yang kuat. Bendera -m bermaksud membuat direktori rumah pengguna dan -c membolehkan untuk menentukan komen:

# useradd -m -c "pengguna admin" admin # passwd admin

Seterusnya, tambahkan pengguna ini ke kumpulan pentadbir sistem yang sesuai menggunakan arahan usermod, di mana suis -a bermaksud menambah akaun pengguna dan -G Menentukan kumpulan untuk menambah pengguna dalam (roda atau sudo bergantung pada pengedaran Linux anda):

# usermod -ag roda roda # centos/rhel # usermod -ag sudo admin # debian/ubuntu

Sebaik sahaja anda telah membuat pengguna dengan keistimewaan pentadbiran, beralih ke akaun itu untuk menyekat akses root.

# ad admin

1. Tukar cangkang pengguna root

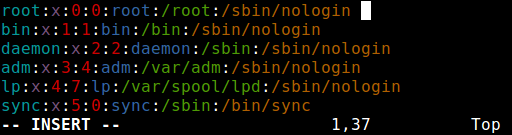

Kaedah yang paling mudah untuk melumpuhkan log masuk pengguna root adalah dengan menukar cangkangnya dari /bin/bash atau /bin/bash (atau mana -mana shell lain yang membenarkan login pengguna) ke /sbin/nologin, di dalam /etc/passwd fail, yang boleh anda buka untuk mengedit menggunakan mana -mana editor baris komando kegemaran anda seperti yang ditunjukkan.

$ sudo vim /etc /passwd

Tukar garis:

Root: X: 0: 0: Root:/Root:/Bin/Bash ke Root: X: 0: 0: Root:/Root:/sbin/nologin

Tukar cangkang pengguna akar

Tukar cangkang pengguna akar Simpan fail dan tutupnya.

Mulai sekarang, bila akar log pengguna masuk, dia akan mendapat mesej "Akaun ini tidak tersedia pada masa ini."Ini adalah mesej lalai, tetapi, anda boleh mengubahnya dan menetapkan mesej tersuai dalam fail tersebut /etc/nologin.txt.

Kaedah ini hanya berkesan dengan program yang memerlukan shell untuk log masuk pengguna, jika tidak, sudo, ftp dan e -mel Pelanggan boleh mengakses akaun root.

2. Lumpuhkan log masuk root melalui peranti konsol (TTY)

Kaedah kedua menggunakan a Pam modul dipanggil PAM_SECURETTY, yang membenarkan akses root hanya jika pengguna sedang log masuk pada "selamat "tty, Seperti yang ditakrifkan oleh penyenaraian di /etc/securetty.

Fail di atas membolehkan anda menentukan yang mana Tty Peranti Pengguna root dibenarkan masuk, mengosongkan fail ini menghalang log masuk root pada mana -mana peranti yang dilampirkan ke sistem komputer.

Untuk membuat fail kosong, lari.

$ sudo mv /etc /securetty /etc /securetty.orig $ sudo sentuhan /etc /securetty $ sudo chmod 600 /etc /securetty

Kaedah ini mempunyai beberapa batasan, ia hanya mempengaruhi program seperti log masuk, pengurus paparan (i.e gdm, kdm dan xdm) dan perkhidmatan rangkaian lain yang melancarkan TTY. Program seperti Su, SUDO, SSH, dan lain -lain alat OpenSSH yang berkaitan akan mempunyai akses ke akaun root.

3. Lumpuhkan log masuk root ssh

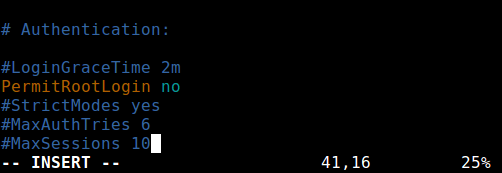

Cara yang paling biasa untuk mengakses pelayan jauh atau VPSS adalah melalui SSH dan menyekat log masuk pengguna akar di bawahnya, anda perlu mengeditnya /etc/ssh/sshd_config fail.

$ sudo vim/etc/ssh/sshd_config

Maka uncomment (jika ia dikomentari) arahan PermitRootlogin dan menetapkan nilainya tidak Seperti yang ditunjukkan dalam tangkapan skrin.

Lumpuhkan log masuk root di SSH

Lumpuhkan log masuk root di SSH Sebaik sahaja anda selesai, simpan dan tutup fail. Kemudian mulakan semula SSHD Perkhidmatan untuk menerapkan perubahan dalam konfigurasi baru -baru ini.

$ sudo Systemctl Restart SSHD atau $ Sudo Service SSHD Restart

Seperti yang anda sudah tahu, kaedah ini hanya mempengaruhi set alat OpenSSH, program seperti SSH, SCP, SFTP akan disekat daripada mengakses akaun root.

4. Hadkan akar acess ke perkhidmatan melalui Pam

Modul pengesahan pluggable (Pam Pendek kata) adalah kaedah pengesahan yang berpusat, pluggable, modular, dan fleksibel pada sistem Linux. Pam, melalui /lib/keselamatan/PAM_LISTFILE.Jadi modul, membolehkan fleksibiliti yang hebat dalam mengehadkan keistimewaan akaun tertentu.

Modul di atas boleh digunakan untuk merujuk senarai pengguna yang tidak dibenarkan masuk melalui beberapa perkhidmatan sasaran seperti log masuk, ssh dan mana -mana program PAM yang sedar.

Dalam kes ini, kami ingin melumpuhkan akses pengguna root ke sistem, dengan menyekat akses kepada perkhidmatan log masuk dan SSHD. Pertama buka dan edit fail untuk perkhidmatan sasaran di /etc/Pam.d/ direktori seperti yang ditunjukkan.

$ sudo vim /etc /Pam.d/login atau sudo vim/etc/pam.D/SSHD

Seterusnya, tambahkan konfigurasi di bawah dalam kedua -dua fail.

auth diperlukan PAM_LISTFILE.jadi \ onerr = item berjaya = rasa pengguna = menafikan fail =/etc/ssh/deniedusers

Apabila anda selesai, simpan dan tutup setiap fail. Kemudian buat fail biasa /etc/ssh/deniedusers yang sepatutnya mengandungi satu item setiap baris dan tidak boleh dibaca dunia.

Tambahkan Root Nama di dalamnya, kemudian simpan dan tutupnya.

$ sudo vim/etc/ssh/deniedusers

Juga menetapkan kebenaran yang diperlukan mengenai perkara ini.

$ sudo chmod 600/etc/ssh/deniedusers

Kaedah ini hanya mempengaruhi program dan perkhidmatan yang Pam sedar. Anda boleh menyekat akses root ke sistem melalui FTP dan pelanggan e -mel dan banyak lagi.

Untuk maklumat lanjut, rujuk halaman lelaki yang berkaitan.

$ man Pam_Securetty $ man sshd_config $ man Pam

Itu sahaja! Dalam artikel ini, kami telah menerangkan empat cara untuk melumpuhkan login pengguna akar (atau akaun) di Linux. Adakah anda mempunyai komen, cadangan atau soalan, jangan ragu untuk menghubungi kami melalui borang maklum balas di bawah.

- « FileLight - Statistik Penggunaan Cakera Analayze Cepat di Linux

- Cara Mencari dan Mengeluarkan Direktori Recursively di Linux »